・

【ノーコードで実現】AIを活用して脆弱性診断を自動化する方法

Googleフォームでシステムログが送信されたら、AIが脆弱性兆候を解析しNotionに追加する

試してみる

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

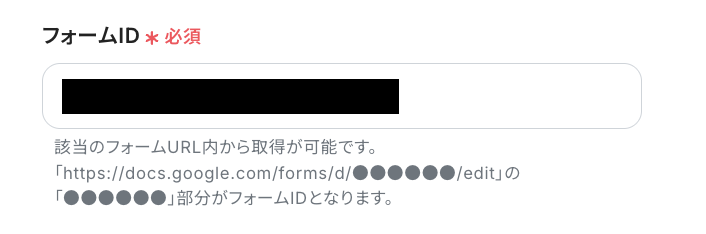

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

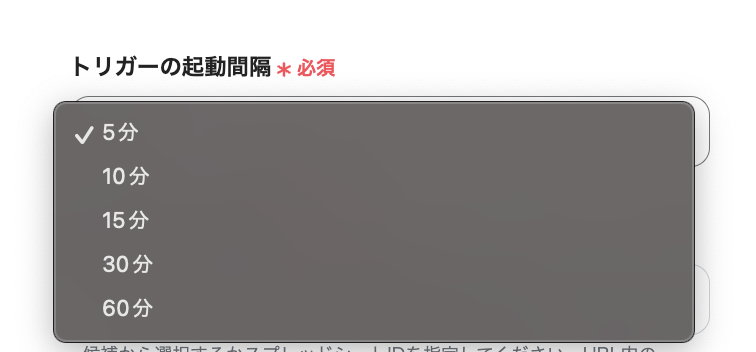

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

「大量のシステムログを目視で確認する作業、時間もかかり見逃しも怖い…」

「脆弱性の早期発見が重要だと分かってはいるものの、専門的な知識も必要で担当者の負担が大きすぎる…」

このように、手作業による脆弱性診断に課題を感じていませんか?

そこで便利なのが、システムログが生成されるとAIが自動で内容を解析し、脆弱性の兆候を検知して結果をデータベースへ自動追加する仕組みです。この仕組みを活用することで、膨大なログのチェック作業から解放され、セキュリティインシデントを未然に防ぐための対策により注力できるはず!

今回ご紹介する自動化の設定は、ノーコードで簡単にできて、手間や時間もかからないので、ぜひ自動化を導入してセキュリティ監視体制を強化しましょう!

とにかく早く試したい方へ

YoomにはAIを活用してシステムログから脆弱性を診断する業務フローを自動化するテンプレートがすでに用意されています。

「まずは試してみたい!」という方は、以下のバナーの「試してみる」をクリックして、さっそく自動化を体験してみましょう!

Googleフォームでシステムログが送信されたら、AIが脆弱性兆候を解析しNotionに追加する

試してみる

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

AIによる脆弱性診断を自動化する方法

ここでは、様々なツールで生成・受信されるシステムログをトリガーとして、AIによる脆弱性診断を自動化する方法を、具体的なテンプレートを使って紹介します。この連携により、タイムリーな監視体制を構築し、セキュリティリスクを大幅に低減できるため、担当者の負担を軽減しながらシステムの安全性を高めることができるでしょう。

気になる内容があれば、ぜひ気軽にクリックしてみてくださいね!

フォームツールで受信したログをAIで診断する

Googleフォームなどのフォームツールでシステムログに関する情報を受信した際に、AIが自動で内容を解析して脆弱性の兆候を診断することができます。

専用の報告フォームを設けるだけで、迅速かつ体系的なセキュリティ監視を実現できるのが嬉しいポイント!

Googleフォームでシステムログが送信されたら、AIが脆弱性兆候を解析しNotionに追加する

試してみる

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

ストレージサービス上のログファイルをAIで診断する

Dropboxなどのストレージサービスにシステムログファイルがアップロードされたことをきっかけに、AIが自動で内容を解析して脆弱性の兆候を診断することも可能です。

既存のログ保存フローを変更することなく、シームレスなセキュリティチェックをサポートします。

Dropboxにシステムログがアップロードされたら、AIが脆弱性兆候を解析しGoogle スプレッドシートに追加する

試してみる

■概要

システムログの監視や脆弱性のチェックは、セキュリティ維持に不可欠ですが、専門知識が必要であり、手作業での確認は時間もかかり見逃しのリスクも伴います。このワークフローは、DropboxにアップロードされたシステムログをAIが自動で解析し、脆弱性の兆候を検出した上でGoogle スプレッドシートに記録するため、専門家でなくても脆弱性診断の自動化を実現し、迅速な対応体制の構築に貢献します。

■このテンプレートをおすすめする方

- Dropboxに保存しているシステムログの脆弱性診断を手作業で行っている方

- AIを活用して、専門知識がなくても脆弱性診断のプロセスを自動化したい方

- 診断結果をGoogle スプレッドシートで管理し、チームでの共有を効率化したい方

■このテンプレートを使うメリット

- ログのアップロードからAIによる解析、スプレッドシートへの記録までが自動化され、これまで手動で行っていた脆弱性診断の時間を短縮できます。

- AIによる一貫した基準での解析と自動記録によって、人為的な確認漏れや分析のばらつきといったヒューマンエラーの発生を防ぎます。

■フローボットの流れ

- はじめに、DropboxとGoogle スプレッドシートをYoomと連携します。

- トリガーでDropboxを選択し、「特定のフォルダ内でファイルが作成または更新されたら」というアクションを設定します。

- 次に、オペレーションでDropboxの「ファイルをダウンロードする」アクションを設定し、トリガーで検知したログファイルを取得します。

- 続けて、OCR機能の「任意の画像やPDFを読み取る」を設定し、ダウンロードしたファイルからテキスト情報を抽出します。

- 次に、AI機能の「テキストを生成する」アクションで、抽出したテキスト内容を基に脆弱性の兆候を解析させます。

- 最後に、Google スプレッドシートの「レコードを追加する」を設定し、AIの解析結果を指定のシートに記録します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Dropboxのトリガー設定では、監視対象としたいフォルダのパスやファイル名を任意で設定してください。

- Google スプレッドシートでレコードを追加するアクションを設定する際に、記録先となるスプレッドシートIDとタブ(シート名)を任意で設定してください。

■注意事項

- Google スプレッドシート、DropboxのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

■概要

システムログの監視や脆弱性のチェックは、セキュリティ維持に不可欠ですが、専門知識が必要であり、手作業での確認は時間もかかり見逃しのリスクも伴います。このワークフローは、DropboxにアップロードされたシステムログをAIが自動で解析し、脆弱性の兆候を検出した上でGoogle スプレッドシートに記録するため、専門家でなくても脆弱性診断の自動化を実現し、迅速な対応体制の構築に貢献します。

■このテンプレートをおすすめする方

- Dropboxに保存しているシステムログの脆弱性診断を手作業で行っている方

- AIを活用して、専門知識がなくても脆弱性診断のプロセスを自動化したい方

- 診断結果をGoogle スプレッドシートで管理し、チームでの共有を効率化したい方

■このテンプレートを使うメリット

- ログのアップロードからAIによる解析、スプレッドシートへの記録までが自動化され、これまで手動で行っていた脆弱性診断の時間を短縮できます。

- AIによる一貫した基準での解析と自動記録によって、人為的な確認漏れや分析のばらつきといったヒューマンエラーの発生を防ぎます。

■フローボットの流れ

- はじめに、DropboxとGoogle スプレッドシートをYoomと連携します。

- トリガーでDropboxを選択し、「特定のフォルダ内でファイルが作成または更新されたら」というアクションを設定します。

- 次に、オペレーションでDropboxの「ファイルをダウンロードする」アクションを設定し、トリガーで検知したログファイルを取得します。

- 続けて、OCR機能の「任意の画像やPDFを読み取る」を設定し、ダウンロードしたファイルからテキスト情報を抽出します。

- 次に、AI機能の「テキストを生成する」アクションで、抽出したテキスト内容を基に脆弱性の兆候を解析させます。

- 最後に、Google スプレッドシートの「レコードを追加する」を設定し、AIの解析結果を指定のシートに記録します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Dropboxのトリガー設定では、監視対象としたいフォルダのパスやファイル名を任意で設定してください。

- Google スプレッドシートでレコードを追加するアクションを設定する際に、記録先となるスプレッドシートIDとタブ(シート名)を任意で設定してください。

■注意事項

- Google スプレッドシート、DropboxのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

メールで受信したログをAIで診断する

Gmailなどのメールツールでシステムログに関するメールを受信した際に、AIがその内容を自動で解析し、脆弱性の有無を診断することもできます。

メールベースでのアラート通知などを起点としたセキュリティ監視体制も、Yoomを使えば簡単に構築可能に!

Gmailでシステムログを受信したら、AIが脆弱性兆候を解析しAirtableに登録する

試してみる

■概要

システムのログ監視はセキュリティ担保のために不可欠ですが、膨大な量のログメールから脆弱性の兆候を手動で発見するのは多大な労力がかかり、見落としのリスクも伴います。このワークフローを活用すれば、Gmailで受信したログをAIが自動で解析し、脆弱性が疑われる情報をAirtableに即座に登録するため、一連のプロセスを効率化できます。これにより、脆弱性診断の初動対応を自動化し、セキュリティ監視体制の強化を実現します。

■このテンプレートをおすすめする方

- Gmailで受信するシステムログの監視業務に手間を感じているセキュリティ担当者の方

- Airtableでインシデント情報を管理しており、登録作業を効率化したいと考えている方

- 属人化しているセキュリティチェックを見直し、脆弱性診断プロセスを自動化したい方

■このテンプレートを使うメリット

- Gmailでログを受信後、AIによる解析からAirtableへの登録までが自動で実行されるため、担当者がログを確認する時間を削減できます。

- システムによる一貫した処理によって、担当者のスキルレベルに依存しない脆弱性診断の自動化を実現し、確認漏れなどのヒューマンエラーを防止します。

■フローボットの流れ

- はじめに、AirtableとGmailをYoomと連携します。

- 次に、トリガーでGmailを選択し、「特定のラベルのメールを受信したら」というアクションを設定します。

- 次に、オペレーションでOCR機能を選択し、メールに添付された画像やPDFファイルなどからシステムログのテキスト情報を読み取ります。

- 続いて、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したログの内容に脆弱性の兆候がないか解析させます。

- 最後に、オペレーションでAirtableの「レコードを作成」アクションを設定し、AIの解析結果を任意のデータベースに登録します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Gmailのトリガー設定では、ワークフローを起動させたいメールに付与されているラベルを任意で設定してください。

- Airtableにレコードを作成するアクションでは、情報を登録したいベースID、テーブルID、各フィールド情報を任意の値に設定してください。

■注意事項

- Airtable、GmailのそれぞれとYoomを連携してください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

■概要

システムのログ監視はセキュリティ担保のために不可欠ですが、膨大な量のログメールから脆弱性の兆候を手動で発見するのは多大な労力がかかり、見落としのリスクも伴います。このワークフローを活用すれば、Gmailで受信したログをAIが自動で解析し、脆弱性が疑われる情報をAirtableに即座に登録するため、一連のプロセスを効率化できます。これにより、脆弱性診断の初動対応を自動化し、セキュリティ監視体制の強化を実現します。

■このテンプレートをおすすめする方

- Gmailで受信するシステムログの監視業務に手間を感じているセキュリティ担当者の方

- Airtableでインシデント情報を管理しており、登録作業を効率化したいと考えている方

- 属人化しているセキュリティチェックを見直し、脆弱性診断プロセスを自動化したい方

■このテンプレートを使うメリット

- Gmailでログを受信後、AIによる解析からAirtableへの登録までが自動で実行されるため、担当者がログを確認する時間を削減できます。

- システムによる一貫した処理によって、担当者のスキルレベルに依存しない脆弱性診断の自動化を実現し、確認漏れなどのヒューマンエラーを防止します。

■フローボットの流れ

- はじめに、AirtableとGmailをYoomと連携します。

- 次に、トリガーでGmailを選択し、「特定のラベルのメールを受信したら」というアクションを設定します。

- 次に、オペレーションでOCR機能を選択し、メールに添付された画像やPDFファイルなどからシステムログのテキスト情報を読み取ります。

- 続いて、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したログの内容に脆弱性の兆候がないか解析させます。

- 最後に、オペレーションでAirtableの「レコードを作成」アクションを設定し、AIの解析結果を任意のデータベースに登録します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Gmailのトリガー設定では、ワークフローを起動させたいメールに付与されているラベルを任意で設定してください。

- Airtableにレコードを作成するアクションでは、情報を登録したいベースID、テーブルID、各フィールド情報を任意の値に設定してください。

■注意事項

- Airtable、GmailのそれぞれとYoomを連携してください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

GoogleフォームとAIを連携して脆弱性診断を自動化するフローを作ってみよう

それではここから代表的な例として、「Googleフォームでシステムログが送信された際に、AIがその内容から脆弱性の兆候を解析し、結果をNotionに自動で追加する」フローの作成手順を解説していきます!

ここではYoomを使用してノーコードで設定をしていくので、もしまだYoomのアカウントをお持ちでない場合は、こちらの登録フォームからアカウントを作成しておきましょう。

[Yoomとは]

フローの作成方法

今回は大きく分けて以下のプロセスでフローを作成します。

- Googleフォーム、Google Drive、Notionのマイアプリ登録

- テンプレートをコピー

- Googleフォームのトリガー設定と各アクション設定

- トリガーをONにしてフローの動作確認

Googleフォームでシステムログが送信されたら、AIが脆弱性兆候を解析しNotionに追加する

試してみる

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

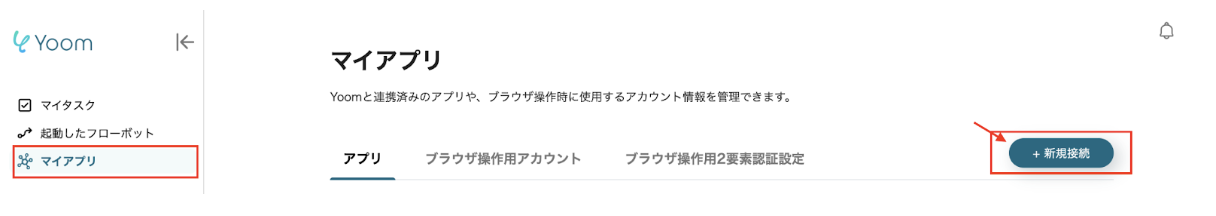

ステップ1:Googleフォーム、Google Drive、Notionのマイアプリ登録

はじめに、使用するアプリとYoomを連携する「マイアプリ登録」を行います。

事前にマイアプリ登録を済ませておくと、後続のフローの設定がスムーズになりますよ!

マイアプリ登録は、Yoomにログインして画面左側にある「マイアプリ」を選択し、右側に表示される「+新規接続」をクリックして進めていきます。

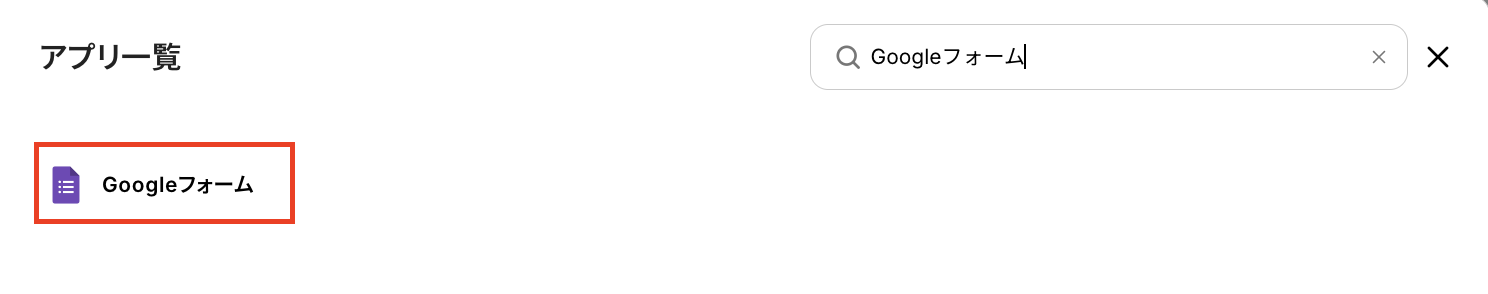

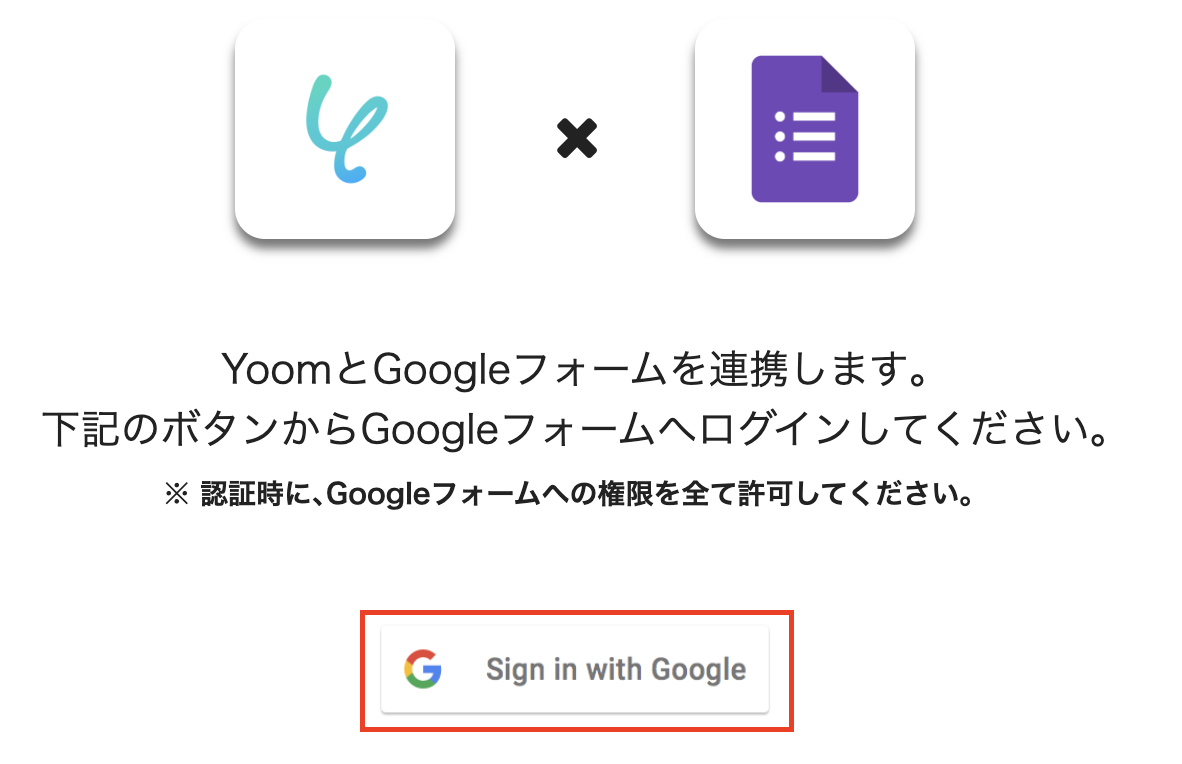

【Googleフォームのマイアプリ連携】

検索窓でGoogleフォームを検索し、表示された候補からアプリを選択します。

「Sign in with Google」をクリックし、Yoomと連携するGoogleアカウントを選択して連携完了です!

※認証時にGoogleフォームへの権限を全て許可してください。

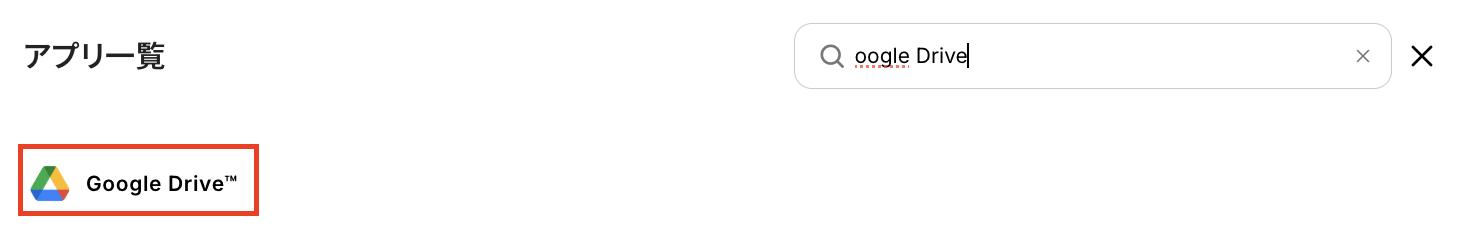

【Google Driveのマイアプリ登録】

先ほど同様に検索窓にGoogle Driveと入力し、表示された候補からアプリを選択します。

「Sign in with Google」をクリックし、Googleフォームのマイアプリ登録と同じ手順で、Yoomと連携するGoogleアカウントにログインしたら連携完了です!

※認証時にGoogle Driveへの権限を全て許可してください。

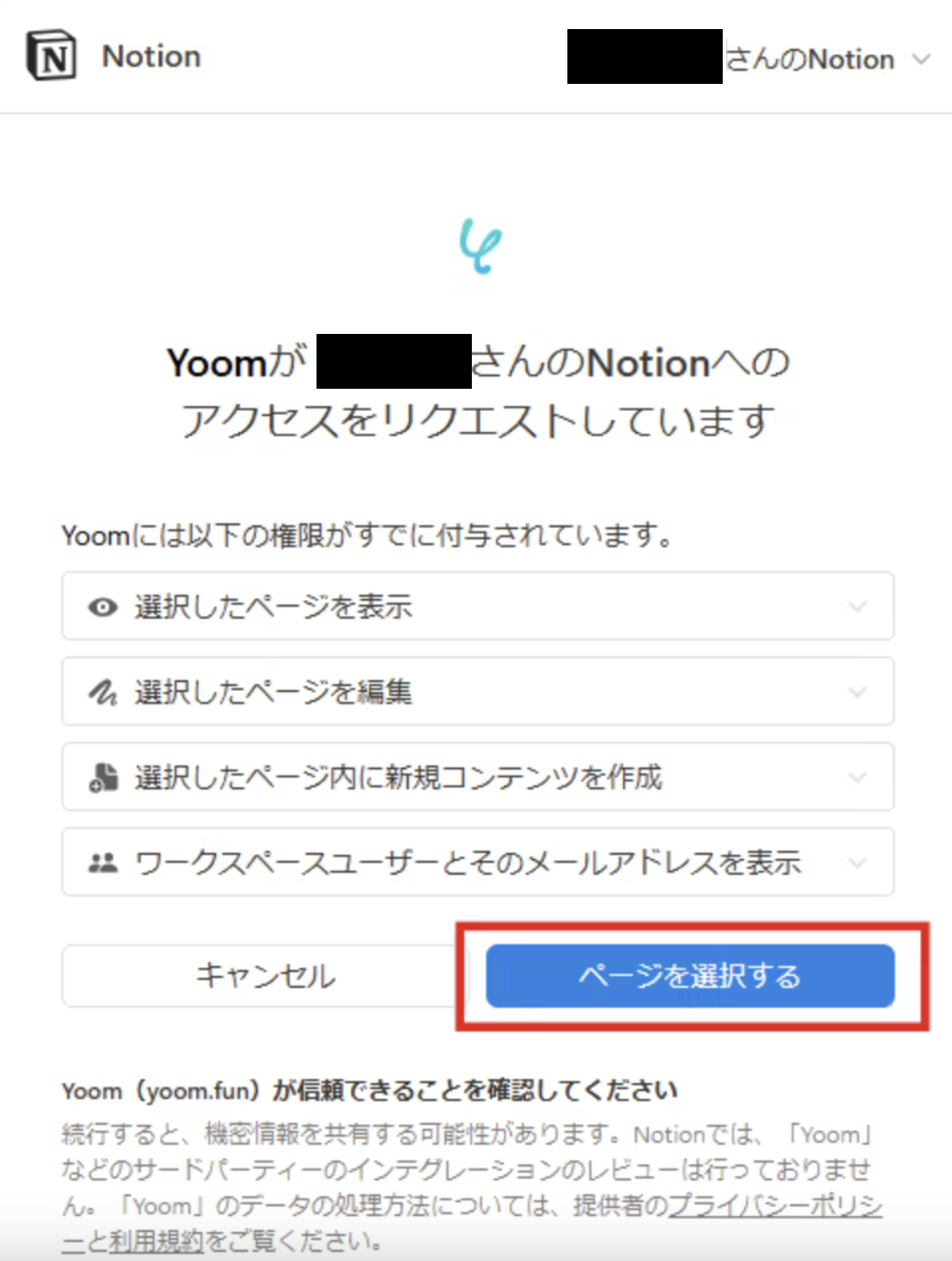

【Notionのマイアプリ登録】

※マイアプリ登録をする前に、フローで使用するデータベースを作成しておいてください。マイアプリ登録後にフローで使用するデータベースを作成した場合は、マイアプリ登録を再度行う必要があります。

こちらも同じように検索窓にNotionと入力し、表示された候補からアプリを選択します。

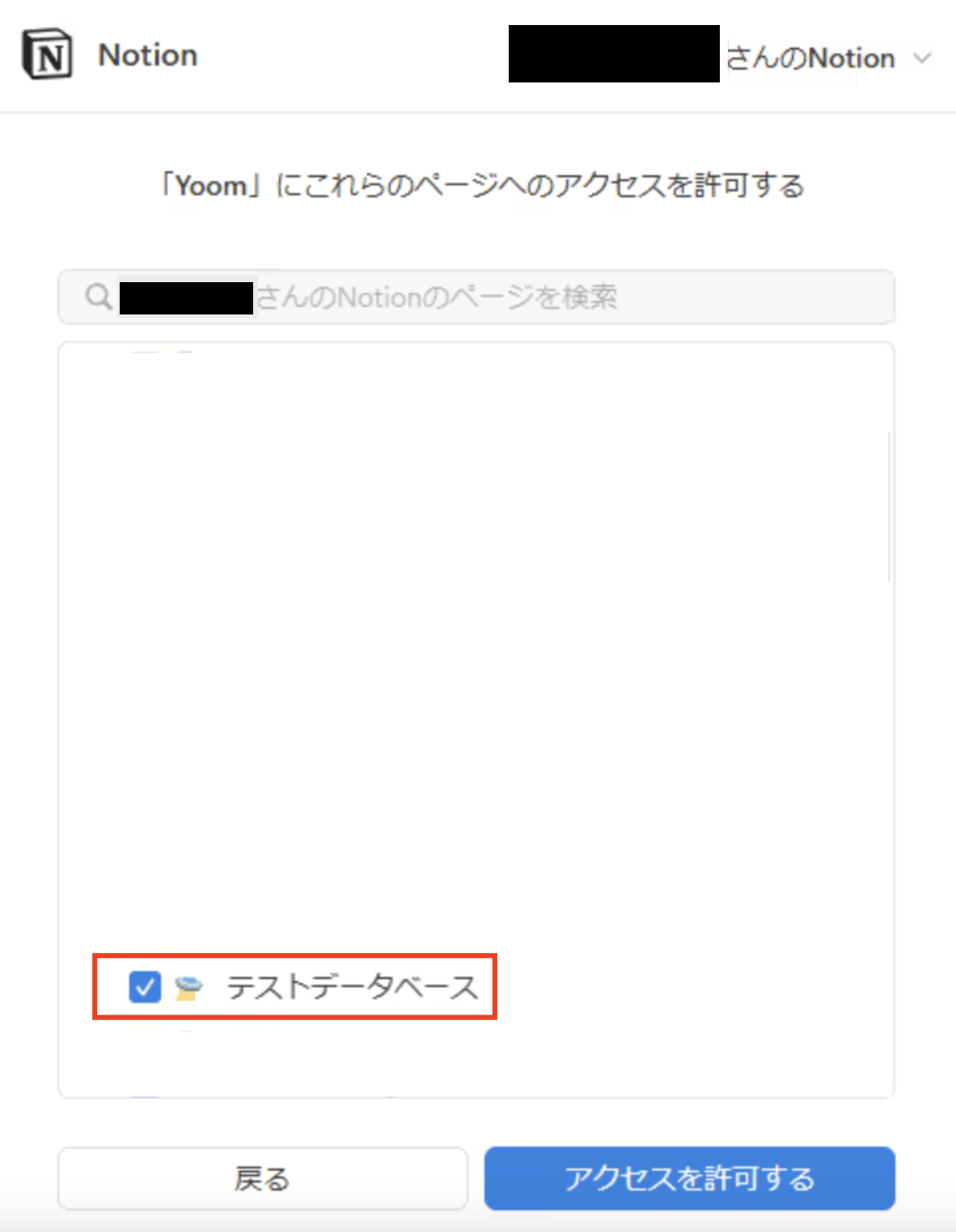

Yoomと連携するアカウントのログイン情報を入力し、「ページを選択する」をクリックしてください。

Notionで作成されているページの一覧が表示されるので、フローで使用するページにチェックを入れ、「アクセスを許可する」をクリックしたら連携完了です!

ステップ2:テンプレートをコピー

ここから実際に、フローを作成していきましょう!

簡単に設定できるよう、テンプレートを利用しています。以下のバナーの「試してみる」をクリックし、テンプレートをコピーしてご利用ください。

Googleフォームでシステムログが送信されたら、AIが脆弱性兆候を解析しNotionに追加する

試してみる

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

システムログの監視や脆弱性診断は、セキュリティ維持に不可欠ですが、膨大なログからリスクの兆候を手動で発見するのは大きな負担ではないでしょうか。このワークフローは、Googleフォームに送信されたシステムログのファイルをAIが自動で解析し、その結果をNotionに記録します。手作業に頼っていた脆弱性診断のプロセスを自動化することで、確認作業の効率化と迅速な情報集約を支援します。

■このテンプレートをおすすめする方

- 手作業でのシステムログ監視に限界を感じ、脆弱性診断の自動化を検討している方

- セキュリティインシデントへの迅速な対応体制を構築したい情報システム担当者の方

- AIを活用して、セキュリティ監視業務の精度と効率を高めたいと考えている方

■このテンプレートを使うメリット

- システムログが送信されるとAIが自動で解析するため、これまで手動で行っていた脆弱性診断の確認作業にかかる時間を短縮できます。

- 人の目では見逃しがちなリスクの兆候もAIが検知して記録するため、確認漏れといったヒューマンエラーを防ぎ、セキュリティを強化します。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- フォームに添付されたログファイルをGoogle Driveの「ファイルをダウンロードする」アクションで取得します。

- OCR機能の「任意の画像やPDFを読み取る」アクションを設定し、ダウンロードしたファイルからテキストデータを抽出します。

- AI機能の「テキストを生成する」アクションで、抽出したテキストを基に脆弱性の兆候を解析させます。

- 最後に、Notionの「レコードを追加する」アクションで、AIによる解析結果を指定のデータベースに保存します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定で、監視対象としたい特定のフォームIDを指定してください。

- Notionに解析結果を記録するオペレーションで、保存先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

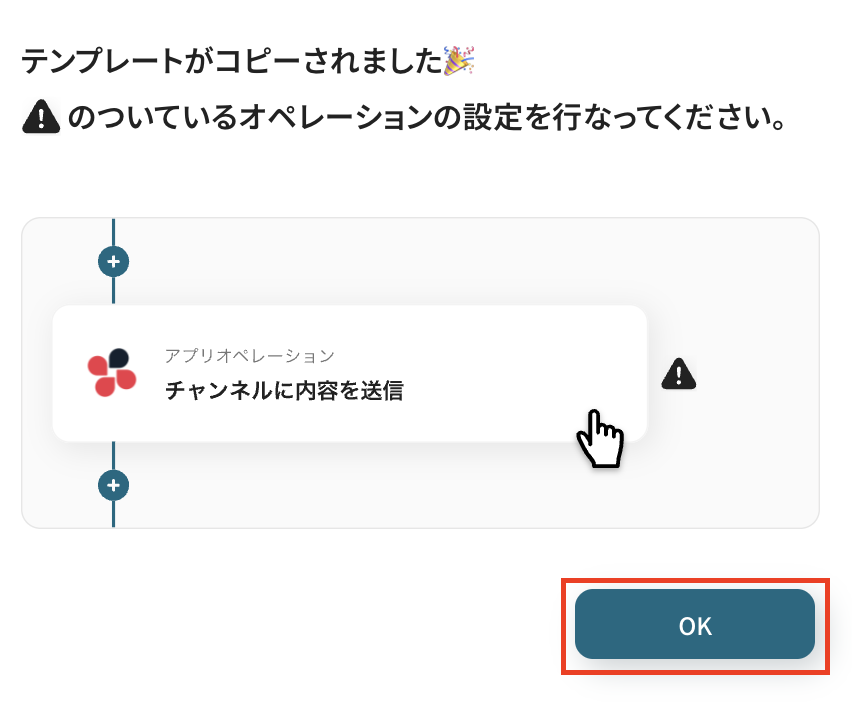

クリックすると、自動的にテンプレートがお使いのYoom画面にコピーされます。「OK」を押して設定を進めましょう!

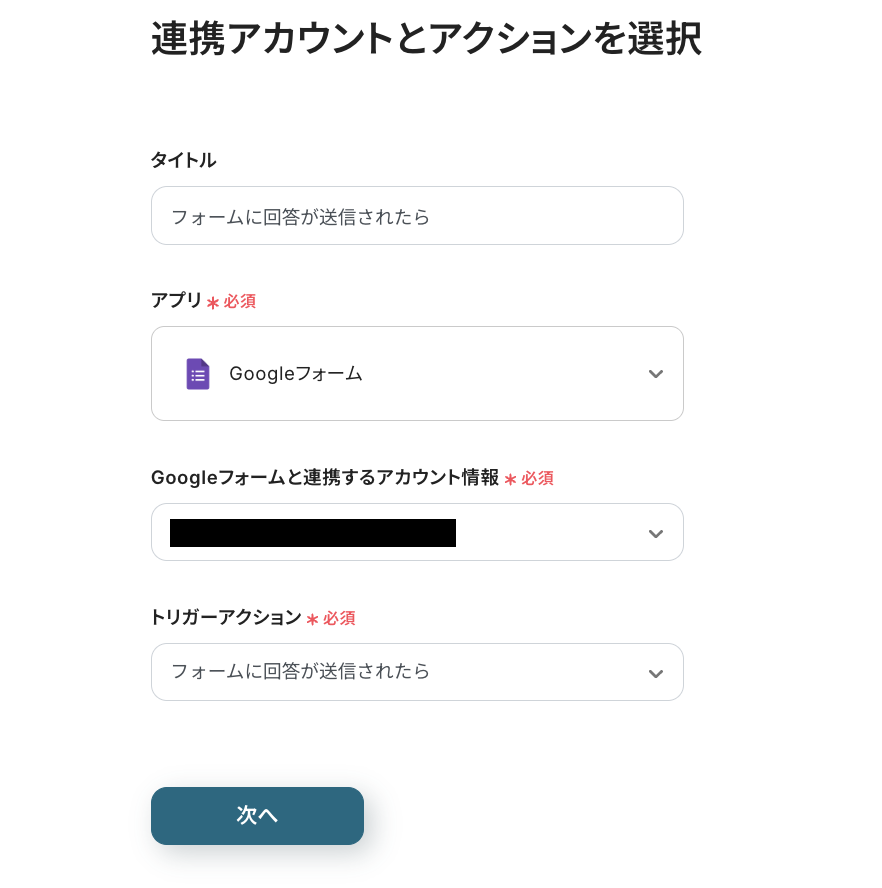

ステップ3:Googleフォームのトリガー設定

最初の設定です!

まずは、フォームに回答が送信された際に、フローボットが自動的に起動するように設定を行います。

コピーしたテンプレートの、「フォームに回答が送信されたら」をクリックしてください。

タイトルは自由に編集できるので、必要に応じて変更してくださいね!

連携するアカウント情報は、基本的にステップ1で入力した情報が反映されています。フローで使用するアカウントであることを、確認しましょう。

トリガーアクションは変更せず、「次へ」を押してください。

次にAPI接続設定を行います。

トリガーの起動間隔を、プルダウンメニューから選択しましょう。

5分、10分、15分、30分、60分の間隔から選択できますが、タイムリーなデータ連携のためにも、基本的には最短の起動間隔でご使用いただくのがおすすめです!

※プランによって最短の起動間隔が異なりますので、ご注意ください。

「フォームID」を入力欄下に記載されている注釈を参考にして入力しましょう。ここで設定したフォームに回答が送信されると、フローボットが起動するようになりますよ!

設定が完了したら、動作チェックのためにテストを行います。

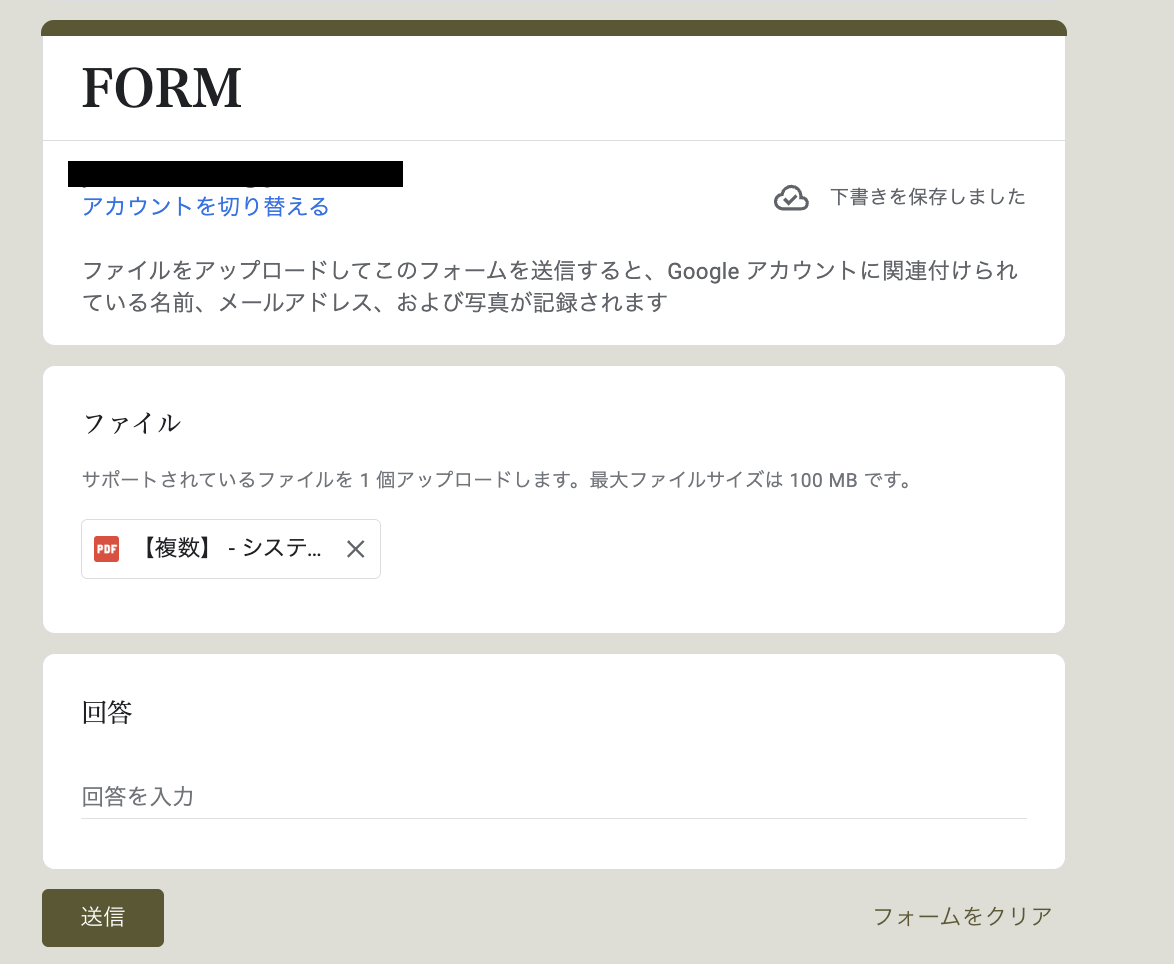

先ほど「フォームID」に設定したフォームに、テスト用に回答を送信してください。

テストなので、回答は架空の情報(「テスト太郎」や「test@co.jp」など)でOKですよ!

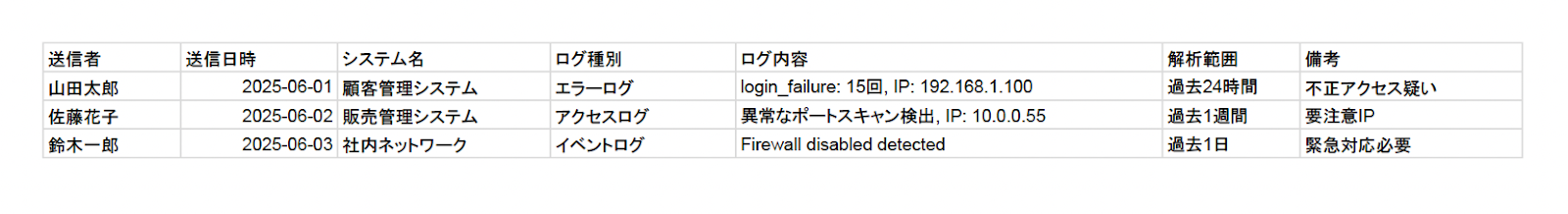

今回は下図のようなフォームを用意し、テスト用のシステムログ脆弱性兆候チェック用書類を送信しました。

▼フォームに送信した、テスト用のシステムログ脆弱性兆候チェック用書類▼

テスト用に回答を送信したら、Yoomの画面に戻って「テスト」をクリックします。

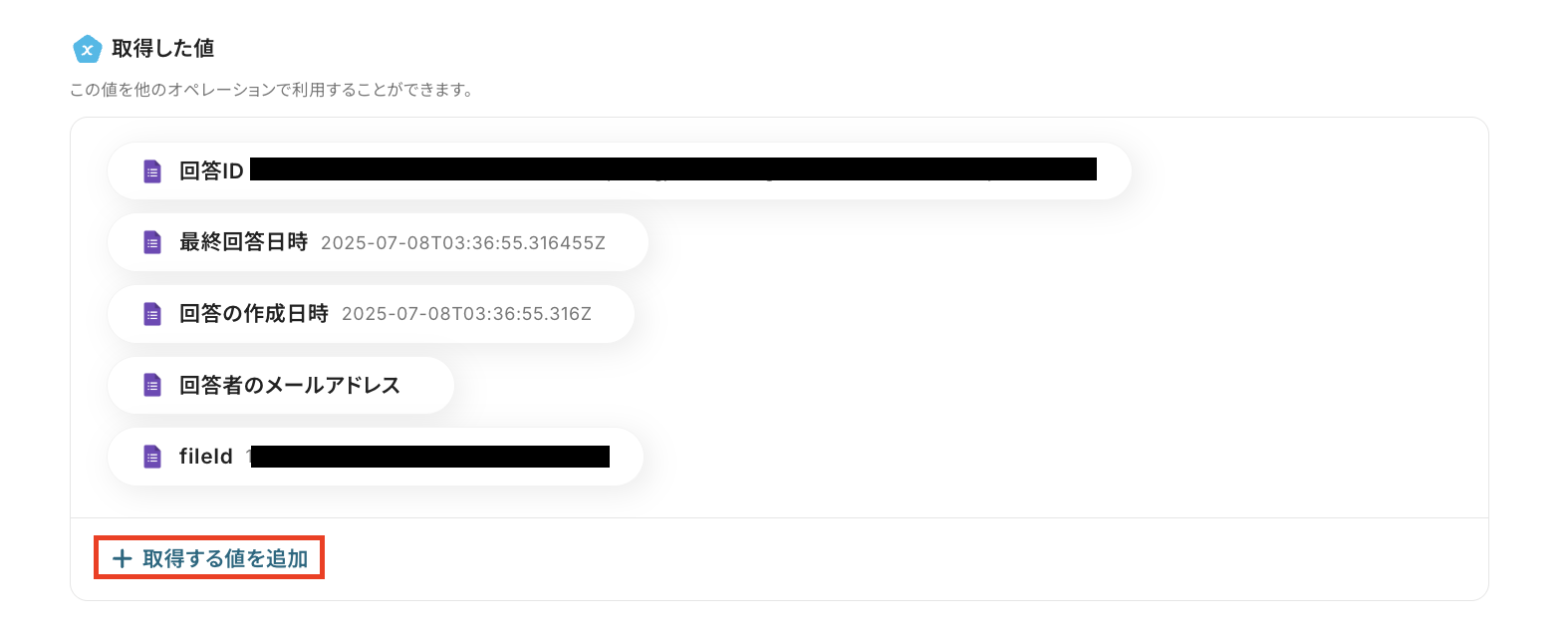

テストが成功すると、先ほど送信した回答データが「取得した値」にアウトプットとして抽出されるので、内容を確認しましょう。

※アウトプットとは?

アウトプットとは、トリガーやオペレーション設定時に、「テスト」を実行して取得した値のことを指します。

取得したアウトプットは、後続のオペレーション設定時の値として利用でき、フローボットを起動する度に、変動した値となります。詳しくはこちらをご参照ください。

「取得した値」を確認してみると、フォームに送信した書類など、重要な回答データの詳細がまだ抽出できていませんね…

実は、フォームの各質問項目の回答情報を取得するためには、「+取得する値を追加」から手動で追加する必要があるんです。「+取得する値を追加」をクリックして、回答データを取得していきましょう!

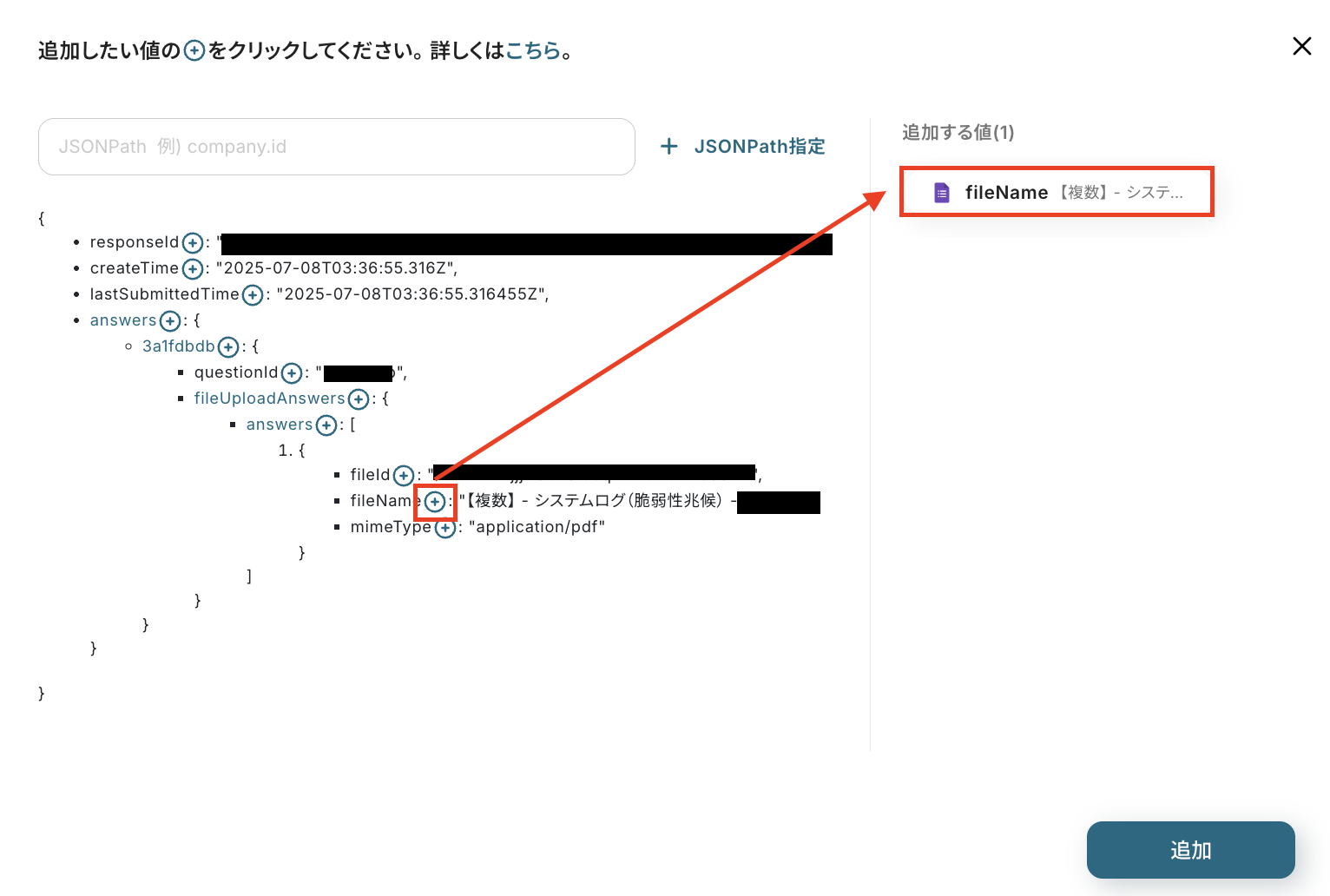

「書類」や「氏名」など、フォームの回答から取得したい情報を、「+ボタン」をクリックして追加します。取得したい情報を全て追加したら、右下の「追加」をクリックしてください。

そうすると、追加した項目が「fileName」という項目名で追加されました!

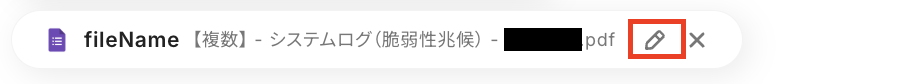

「取得した値」に抽出されたアウトプットは、後続のフローの設定時に活用します。もし「fileName」という項目名だと、何の値か分かりにくい!という場合は「鉛筆マーク」をクリックし、項目名を変更しておきましょう!

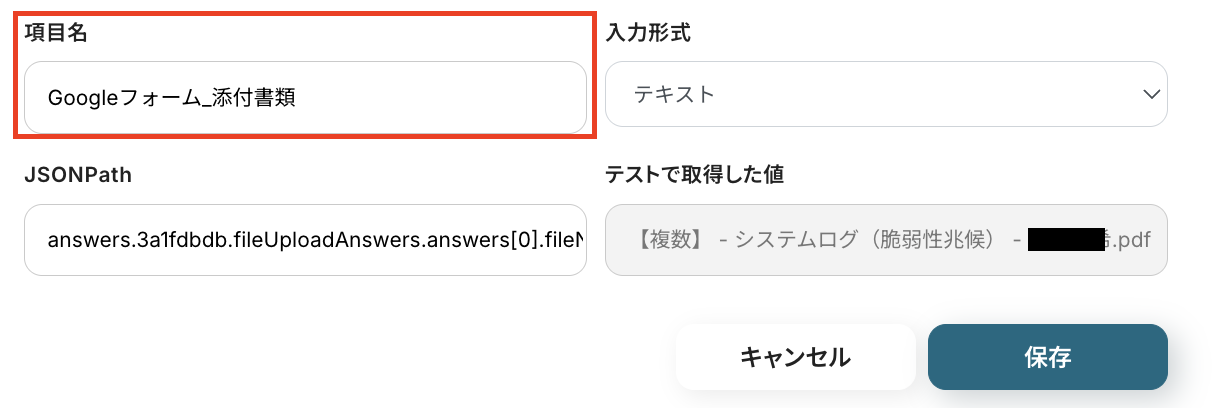

「項目名」を、「Googleフォーム_添付書類」など分かりやすい項目名に変更し、「保存」をクリックします。

※すでに「取得した値」の中に存在する項目名と同じ値だと、項目名が重複してしまい変更できないので、ご注意ください。

最後に「保存する」を押して、次の設定に進みましょう!

※Google フォームをアプリトリガーとして使用した際に、回答情報を取得する方法について、詳しくはこちらをご参照ください。

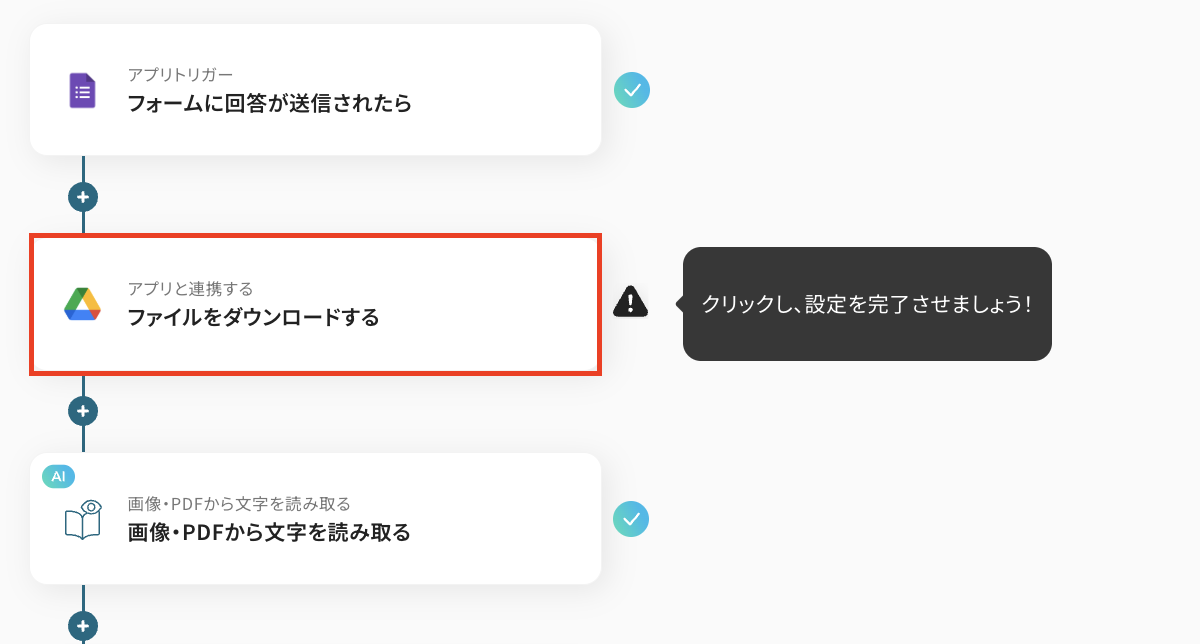

ステップ4:Google Driveのファイルダウンロード設定

続いて、Googleフォームに回答された書類を、Google Driveからダウンロードする設定をしていきます。

「ファイルをダウンロードする」をクリックしてください。

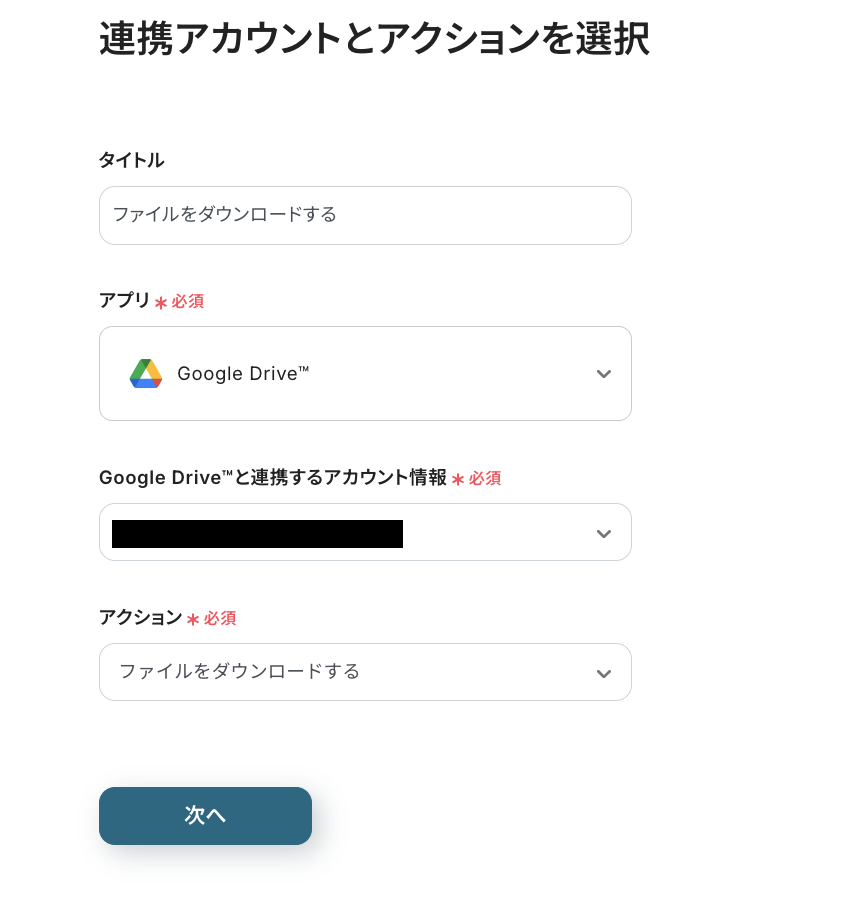

先ほどと同じように、タイトルは必要に応じて変更しましょう。連携するアカウント情報は、ステップ3と同じアカウントであることを確認してくださいね!

アクションは変更せず「ファイルをダウンロードする」のままにして、「次へ」を押してください。

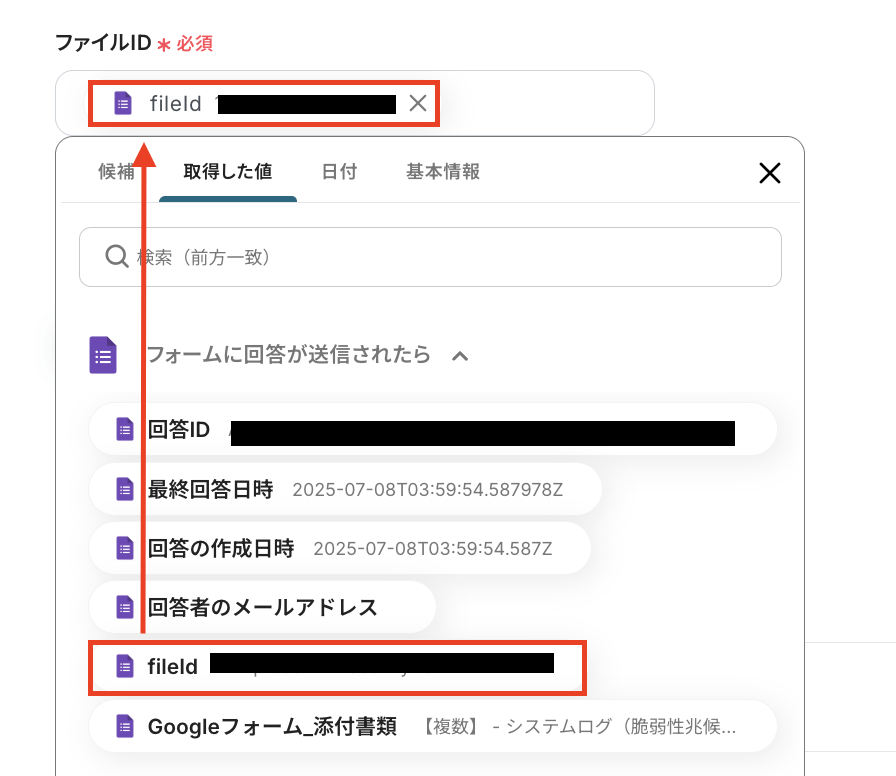

次に、「ファイルID」をステップ3で取得したアウトプットを使って設定します。

入力欄をクリックするとアウトプットを選択できるので、「取得した値」の「フォームに回答が送信されたら」内にある、「fileId」を選択してください。

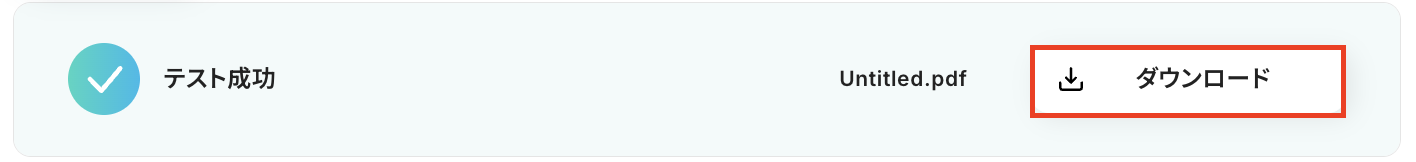

設定完了後は「テスト」をクリックします。

テストが成功すると書類のダウンロードボタンが表示されるので、「ダウンロード」を押して、フォームでテスト用に送信した書類がダウンロードできることを確認してみてくださいね!

確認したら「保存する」をクリックして、次の設定に進みます。

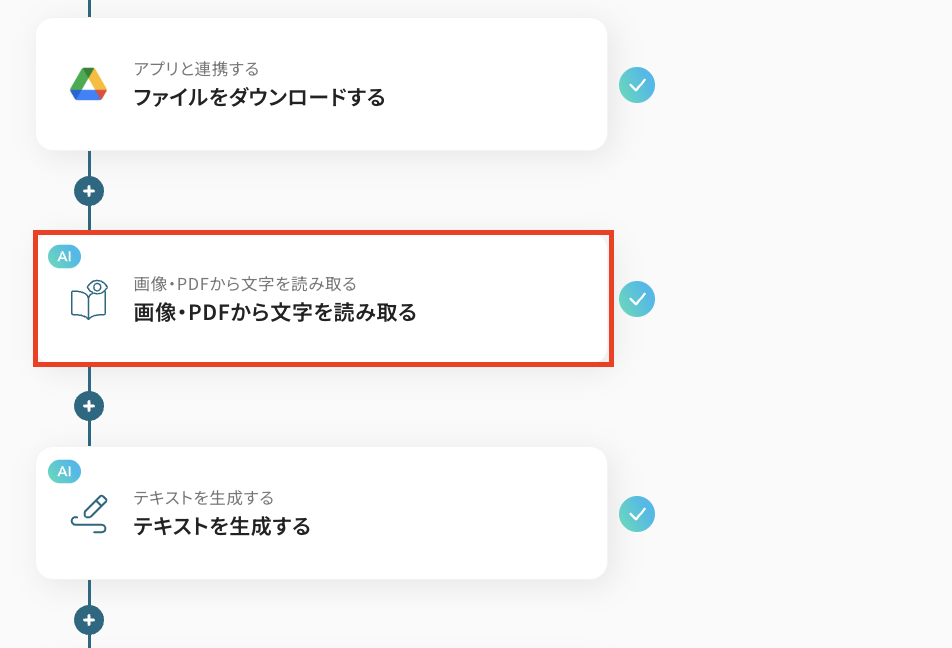

ステップ5:AI OCR機能を使った文字の読み取り設定

続いて、ステップ4でダウンロードした書類から、OCR機能を使って文字を読み取る設定です。

「画像・PDFから文字を読み取る」をクリックしてください。

※OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっています。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができるので、この機会に色々と試してみてくださいね!

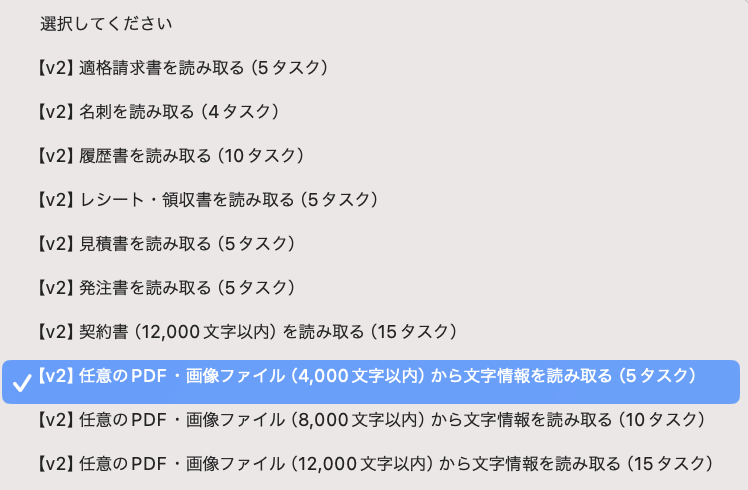

タイトルは必要に応じて変更し、アクションを活用シーンに合わせて選択します。

デフォルトでは、「【v2】任意のPDF・画像ファイル(4,000文字以内)から文字を読み取る(5タスク)」が設定されていますが、下図の中から選択できるので、活用する業務内容に合わせて選んでみてくださいね!

※YoomのOCR機能では、アクション記載の規定の文字数を超えるデータや、文字が小さすぎる場合に正しく読み取れないことがあります。文字数や文字の大きさには少し余裕を持たせてご利用ください。

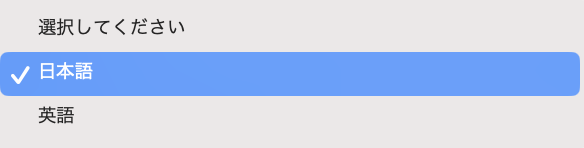

次に、詳細設定を下記のようにしていきます。

- ファイルの添付方法:Google Driveからダウンロードしたファイルを使うので、下図のように設定してください。

- 抽出したい項目:書類から抽出したいテキストデータの項目を設定します。「送信者」や「ログ内容」など、抽出したい項目をカンマ(,)区切りで入力してくださいね!

- 使用するAI:文字の読み取りに使用するAIを選択します。デフォルトではClaude_v2(推奨)が設定されていますが、お好みで選択してください!

- 言語:書類から文字を読み取る言語を設定します。日本語の書類から文字を読み取る場合は「日本語」を設定し、英語の書類の場合は「英語」を設定しましょう。

設定が完了したら「テスト」をクリックし、「抽出したい項目」に設定した項目が、正しく抽出されることを確認してみてくださいね!

確認後、「保存する」をクリックして次のステップに進みます。

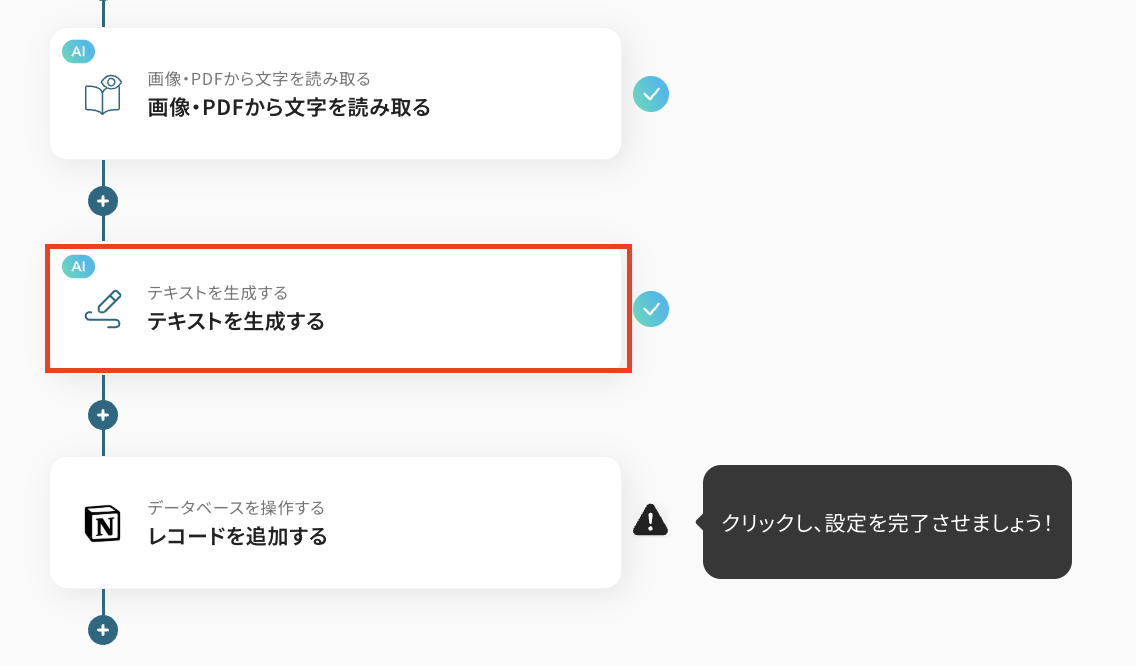

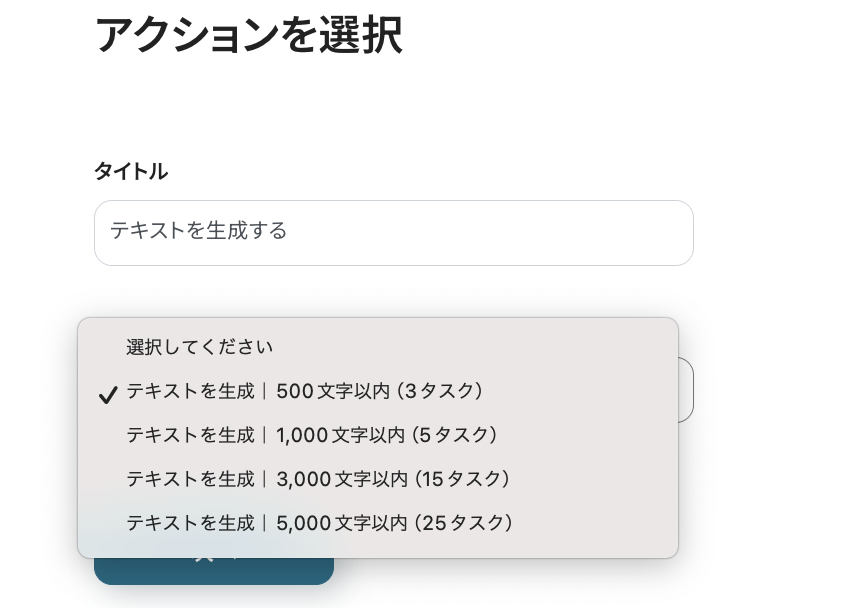

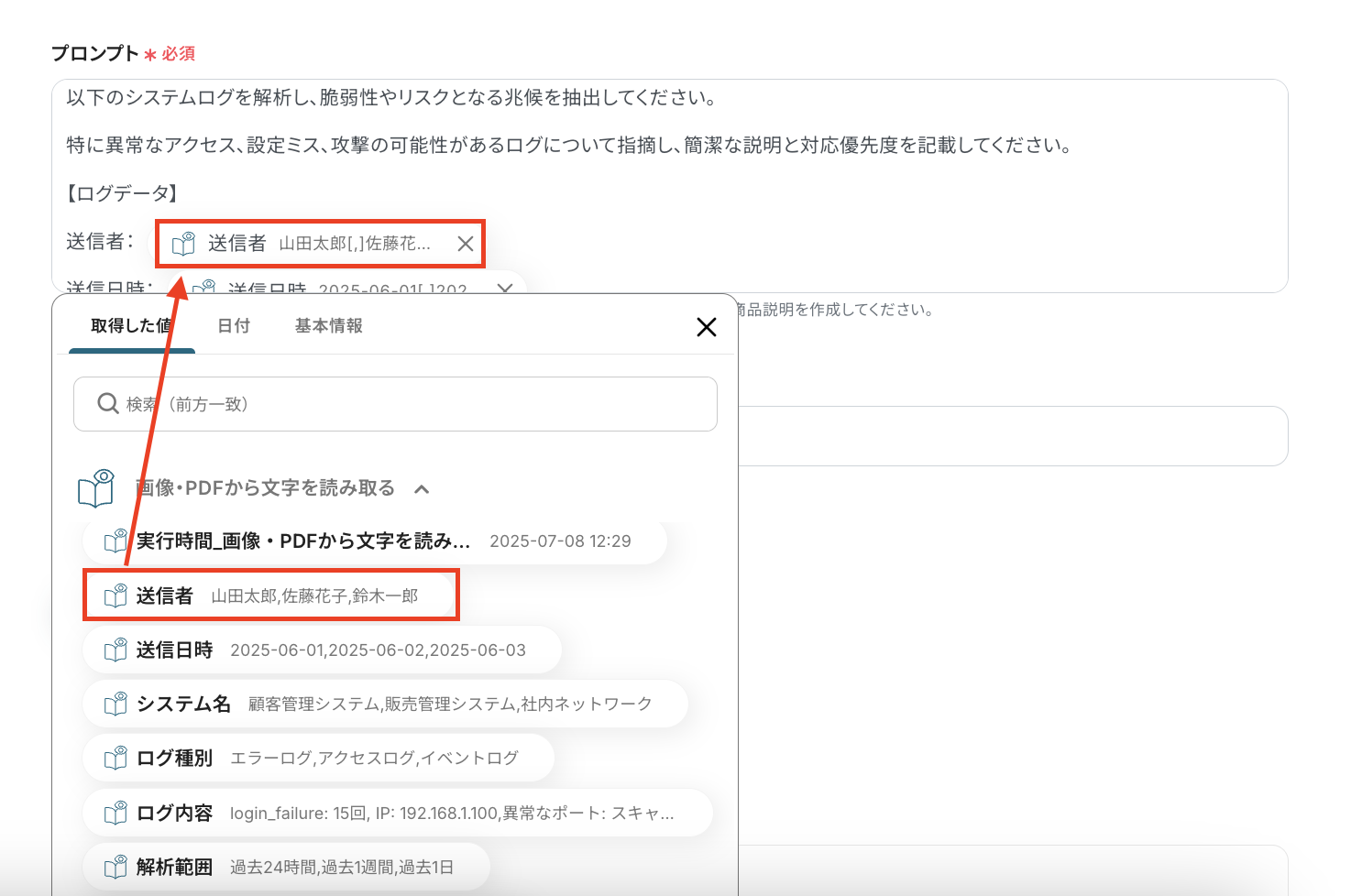

ステップ6:AI機能を使ったシステム解析・脆弱性チェック設定

続いて、AIを使ってシステムログを解析し、脆弱性やリスクとなる兆候をチェックする設定を行います。

「テキストを生成する」をクリックしてください。

タイトルは任意で編集し、アクションは生成したいテキストの文字数に合わせて選択しましょう。

デフォルトでは「テキストを生成|500文字以内(3タスク)」が設定されていますが、活用する業務内容に合わせて、自由に設定してみてくださいね!

次に、生成AIへ送るプロンプトの設定をしていきます。

入力欄をクリックするとアウトプットを選択できるので、定型文とアウトプットを活用し、活用する業務内容に合わせてプロンプトを自由に設定してみましょう!

今回はシステムログの脆弱性・リスクチェックをAIにお願いするので、下図のようなプロンプトを設定しています。

「言語」には、生成するテキストの言語を指定してください。

特に指定がなければ、プロンプトの言語に合わせて生成されますよ!活用シーンに合わせて英語などでもテキストを生成できるので、お好みで設定してみてください。

設定が完了したら「テスト」をクリックし、書類の内容をチェックした結果が、テキストデータで生成されることを確認しましょう。

※望んでいたような回答が得られない場合は、プロンプトを編集して再度試してみてください!

確認後は「保存する」をクリックして次に進みます。

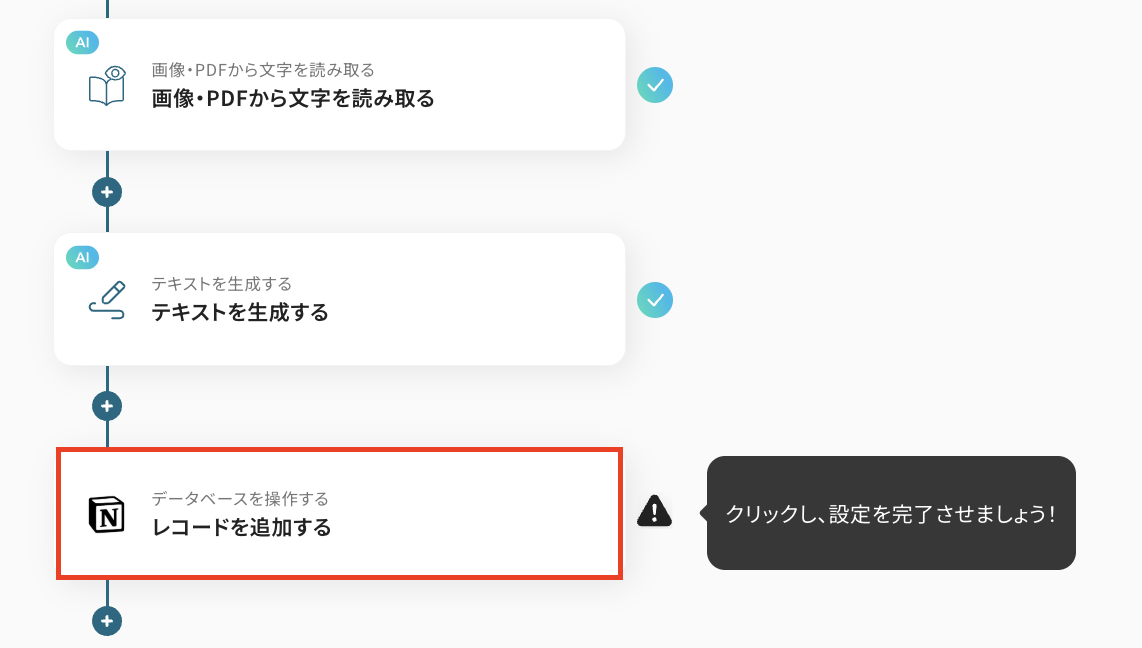

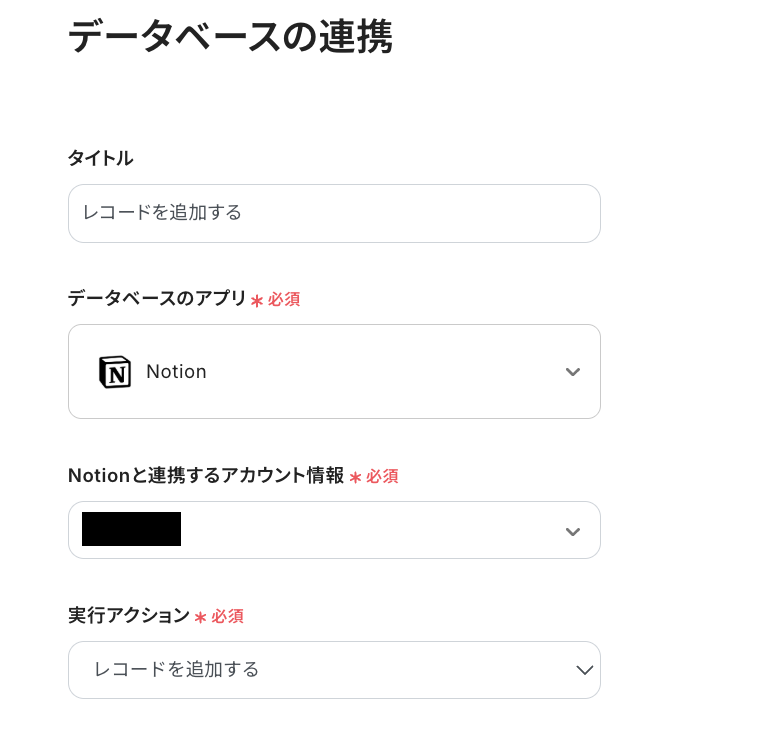

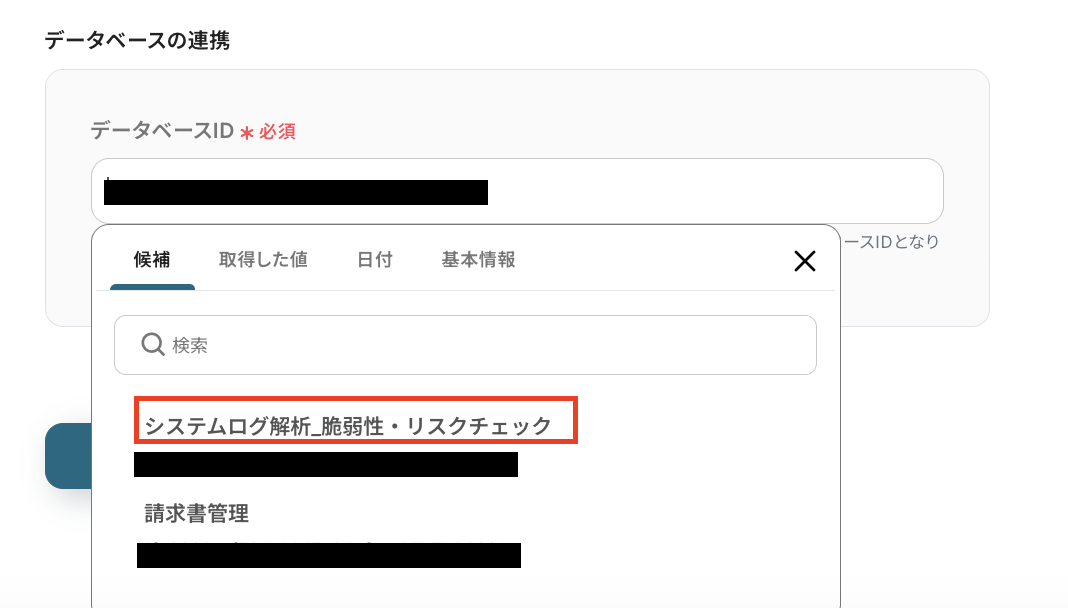

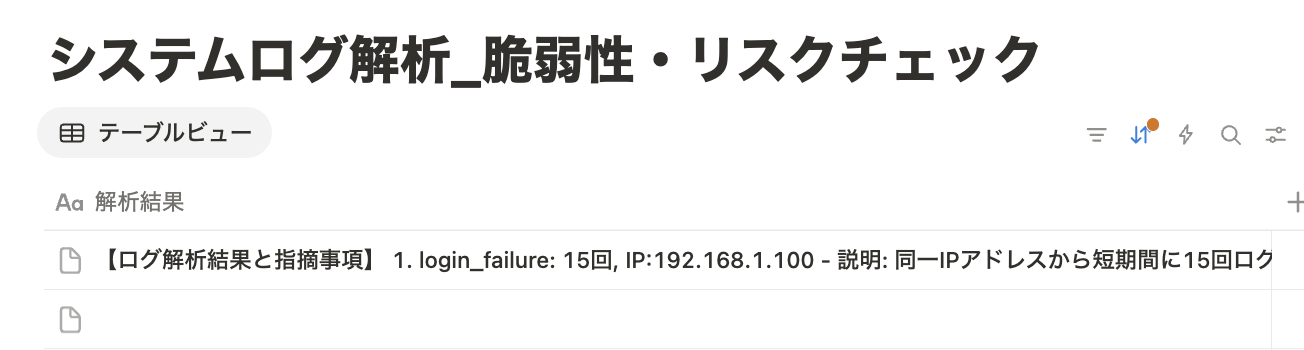

ステップ7:Notionのレコード追加設定

最後に、システムログの解析結果、脆弱性・リスクチェックの結果を、Notionに追加する設定を行います。

「レコードを追加する」をクリックしてください。

これまでと同じようにタイトルは必要に応じて変更し、連携するアカウント情報は、AIチェック結果を追加するNotionのアカウントが選択されていることを確認しましょう。

実行アクションは変更せず「レコードを追加する」のままにして、データベースの連携設定に進みます。

「データベースID」には、AIチェック結果を追加するデータベースを指定します。

入力欄をクリックすると連携しているアカウントに紐づいて候補が表示されるので、候補から該当のデータベースを選択してくださいね!

次に、「追加するレコードの値」の各項目をアウトプットを使って設定していきます。

たとえば「解析結果」には、「取得した値」の「テキストを生成する」内にある「生成結果」を選択する、といった形に適切な値を選択しましょう。

※「追加するレコードの値」の各項目は、連携しているNotionデータベースに紐づいて表示されています。項目を編集したい場合は、Notionのデータベースを編集してください。

設定が完了したら「テスト」をクリックし、実際にNotionのデータベースにAIチェック結果が反映されていることを確認しましょう。

AIチェックの結果が反映された状態でレコードが追加されていますね!

確認後は「保存する」を押して、設定完了です。

ステップ8:トリガーをONにしてフローの動作確認

以上で全ての設定が完了しました。「トリガーをON」にし、設定したフローの動作チェックをしましょう!

以上が、「Googleフォームでシステムログが送信された際に、AIがその内容から脆弱性の兆候を解析し、結果をNotionに自動で追加する」フローの作成手順でした!

脆弱性診断に関する自動化例

今回ご紹介したテンプレート以外にも脆弱性診断を自動化するテンプレートがあります!

業務の内容や利用しているツールにあわせて、こちらのテンプレートもぜひ参考にしてくださいね。

フォームでセキュリティペーパーが送信されたら、OCRで読み取りAIで脆弱性を診断してSlackに通知する

試してみる

■概要

セキュリティペーパーの受け取りから内容確認、脆弱性診断、そして関係者への通知といった一連の作業は、手間がかかり迅速な対応が難しいと感じることはないでしょうか。特に多くの書類を扱う場合、手作業では見落としのリスクや対応の遅れが生じることもあります。このワークフローを活用すれば、フォームで送信されたセキュリティペーパーをOCRで自動的に読み取り、AIが脆弱性を診断、その結果をSlackへ速やかに通知するため、これらの課題を効率的に解決することが可能です。

■このテンプレートをおすすめする方

- フォームで受領したセキュリティ書類の確認と診断作業の効率化を図りたい担当者の方

- セキュリティペーパーの脆弱性診断を手作業で行っており、対応の迅速化を求める情報システム部門の方

- 書類確認のヒューマンエラーを減らし、セキュリティインシデントへの対応体制を強化したい管理者の方

■このテンプレートを使うメリット

- フォーム送信されたセキュリティペーパーのOCR処理、AIによる脆弱性診断、Slackへの通知までを自動化し、手作業に費やしていた時間を削減できます。

- 手動での診断や通知作業で起こりがちな確認漏れや、誤った情報伝達といったヒューマンエラーのリスクを軽減することに繋がります。

■フローボットの流れ

- はじめに、SlackをYoomと連携します。

- 次に、トリガーでYoomの「フォームトリガー機能」を選択し、「フォームが送信されたら」というアクションを設定し、セキュリティペーパーのファイルが添付されるようにフォームを設計します。

- オペレーションでYoomの「AI機能」を選択し、「画像・PDFから文字を読み取る」アクションを設定し、フォームから送信されたセキュリティペーパーのファイルを指定します。

- 続いて、オペレーションでYoomの「AI機能」を選択し、「テキストを生成する」アクションを設定し、OCRで読み取ったテキスト情報に基づいて脆弱性を診断するようにプロンプトを記述します。

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、AIによる診断結果を指定したチャンネルに通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- フォームトリガーで作成するフォームでは、セキュリティペーパーのファイル添付の形式や、その他必要な入力項目を任意で指定してください。

- YoomのAI機能である「画像・PDFから文字を読み取る」オペレーションでは、読み取り対象のファイルや、抽出したい項目、読み取り精度を向上させるための詳細設定を任意で指定してください。

- YoomのAI機能である「テキストを生成する」オペレーションでは、脆弱性診断の具体的な観点や、求めるアウトプットの形式など、目的に合わせてプロンプトの内容を任意でカスタマイズしてください。

- Slackの「チャンネルにメッセージを送る」オペレーションでは、通知を送信するチャンネルIDや、Slackに投稿するメッセージ内容を、実際の運用に合わせて任意で設定してください。

■注意事項

- SlackとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

Google Driveにセキュリティペーパーがアップロードされたら、OCRで読み取りAIで脆弱性を診断してMicrosoft Teamsに通知する

試してみる

■概要

この業務ワークフローは、Google Driveに保存されたセキュリティペーパーをOCRで読み取り、AIで脆弱性を診断します。最後にMicrosoft Teamsに通知して結果を可視化します。手作業で行われがちな脆弱性診断から結果の通知までを自動化し、ミスを削減しつつスピーディに脆弱性診断するのに役立ちます。

■このテンプレートをおすすめする方

- 脆弱性診断や結果の通知を手作業で行い、工数やヒューマンエラーが気になるセキュリティ担当者の方

- Google DriveにセキュリティペーパーをOCRで自動化しつつ、Microsoft Teamsへの通知ミスを減らしたいIT運用担当者の方

- チーム全体のワークフロー標準化を進めて、一度のアップロードで分析から通知まで完結させたいマネージャーの方

■このテンプレートを使うメリット

- OCR連携でセキュリティペーパーの読み取り工数を削減できます。

- AIによる脆弱性診断で専門知識の格差をカバーできます。

- Microsoft Teamsへの自動通知で集計・共有がスムーズに行えます。

Slackでセキュリティペーパーが投稿されたら、OCRで読み取りAIで脆弱性を診断してDiscordに通知する

試してみる

■概要

Slackにセキュリティ関連の資料が投稿された際、その内容確認や脆弱性の分析、関係者への情報共有を手作業で行うのは手間がかかり、迅速な対応が難しい場合があります。このワークフローを活用すれば、Slackへのファイル投稿をきっかけに、OCRでテキストを抽出し、AIが脆弱性を診断、その結果をDiscordへ自動で通知するため、これらの課題をスムーズに解消し、セキュリティ対応の初動を迅速化します。

■このテンプレートをおすすめする方

- セキュリティペーパーの確認、脆弱性診断、情報共有を効率化したいセキュリティ担当者の方

- SlackやDiscordを情報共有に活用しており、一連の作業を自動化したいと考えているチームの方

- 手作業による情報処理での見落としや遅延を防ぎたいと考えている情報システム部門の方

■このテンプレートを使うメリット

- Slackへのファイル投稿からDiscordへの通知までの一連の流れが自動化され、手作業による情報確認や共有にかかる時間を短縮できます。

- 自動処理により、セキュリティ情報の見落としや診断漏れ、通知の遅延といったヒューマンエラーのリスクを軽減し、対応の質を向上させます。

■フローボットの流れ

- はじめに、SlackとDiscordをYoomと連携させます。

- 次に、トリガーでSlackを選択し、「ファイルがチャンネルに投稿されたら」というアクションを設定します。

- 続いて、オペレーションでSlackの「投稿されたファイルをダウンロード」アクションを設定し、トリガーで投稿されたファイルを取得します。

- オペレーションでAI機能の「画像・PDFから文字を読み取る」アクションを設定し、ダウンロードしたファイルからテキスト情報を抽出します。

- さらに、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを基に脆弱性を診断するための指示を行います。

- 最後に、オペレーションでDiscordの「メッセージを送信」アクションを設定し、AIによる診断結果を指定したチャンネルに通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackのトリガー設定では、監視対象としたいチャンネルを任意で指定してください。また、ファイルのダウンロードアクションでは、対象とするファイルの条件などを確認してください。

- AI機能の「画像・PDFから文字を読み取る」では、読み取り対象となるファイルの指定方法や、特に抽出したい情報がある場合はその項目を明確に設定します。

- AI機能の「テキストを生成する」では、脆弱性診断の精度を高めるために、使用するAIモデルや具体的な指示(プロンプト)を業務内容に合わせて調整してください。

- Discordの「メッセージを送信」では、通知先のチャンネルIDを正確に指定し、送信するメッセージ内容(診断結果のフォーマットなど)を分かりやすい形にカスタマイズしてください。

■注意事項

- Slack、DiscordのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。・OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することがで

GoogleフォームでASMデータが送信されたら、OCR後にAIで解析しリスク評価をNotionに追加する

試してみる

■概要

ASM(アタックサーフェスマネジメント)に関するデータを収集・管理する際、手作業での情報整理やリスク評価に手間がかかっていませんか?特に画像やPDF形式のレポートを手動で転記し、分析するのは骨が折れる作業です。このワークフローは、GoogleフォームでASMデータが送信されると添付ファイルをOCRで読み取り、その内容をAIで解析します。asm aiの技術を活用して自動でリスク評価を行い、結果をNotionに追加するため、一連のプロセスを効率化できます。

■このテンプレートをおすすめする方

- ASMデータの管理にGoogleフォームやNotionを利用しており、手作業での連携に課題を感じている方

- AIを活用し、収集した情報から自動でリスク評価を行いたいと考えているセキュリティ担当者の方

- 外部からの脆弱性報告などを一元管理し、対応プロセスを効率化したいと考えているIT管理者の方

■このテンプレートを使うメリット

- Googleフォームへのデータ送信からNotionへの登録までが自動化され、手作業での転記やファイル確認といった時間を短縮できます。

- AIがASM関連データを解析しリスク評価を行うため、手作業による評価の抜け漏れや判断のばらつきといったミスを防ぐことに繋がります。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- 次に、オペレーションでGoogle Driveの「ファイルをダウンロードする」アクションを設定し、フォームに添付されたファイルをダウンロードします。

- 次に、オペレーションでOCR機能を選択し、「任意の画像やPDFを読み取る」アクションで、ダウンロードしたファイルからテキストを抽出します。

- 次に、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを元にリスク評価を行います。

- 最後に、オペレーションでNotionの「レコードを追加する」アクションを設定し、AIによる解析結果を指定のデータベースに追加します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定では、対象としたいフォームのIDを任意で設定してください。

- OCR機能でテキストを読み取る際に、特定の項目のみを抽出したい場合は、抽出項目を任意で設定することが可能です。

- AI機能でテキストを生成するアクションでは、リスク評価の基準など、目的に合わせてプロンプトの内容を任意で編集してください。

- Notionでレコードを追加するアクションを設定する際に、追加先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

DropboxにASMデータがアップロードされたら、OCR後にAIで解析しリスク評価をGoogle スプレッドシートに追加する

試してみる

■概要

ASM(Attack Surface Management)に関するデータ管理において、手作業での情報確認やリスク評価に時間を要していませんか?様々な形式のレポートを一つひとつ確認し、評価するのは手間がかかるだけでなく、属人化しやすい業務の一つです。このワークフローは、DropboxにアップロードされたASM関連のデータをOCRで読み取り、AIを活用して自動でリスク評価を行います。評価結果はGoogle スプレッドシートに集約されるため、手作業による評価プロセスを効率化できます。

■このテンプレートをおすすめする方

- ASM(アタックサーフェスマネジメント)の運用で、AIを活用した情報整理を自動化したいセキュリティ担当者の方

- 様々な形式で出力されるASM関連レポートの手作業での転記や評価に課題を感じている方

- DropboxとGoogle スプレッドシートを使い、ASMデータの一元管理を目指している情報システム部門の方

■このテンプレートを使うメリット

- Dropboxへのアップロードを起点に、OCRでの読取りからAIによるリスク評価、転記までを自動化し、手作業に費やしていた時間を削減します。

- AIによる評価基準を統一することで、担当者ごとの判断のブレを防ぎ、ASM関連業務の標準化と属人化の解消に繋がります。

■フローボットの流れ

- はじめに、DropboxとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーでDropboxを選択し、「特定のフォルダ内でファイルが作成または更新されたら」というアクションを設定します。

- 続いて、オペレーションでDropboxの「ファイルをダウンロード」アクションを設定し、トリガーで検知したファイルをダウンロードします。

- 次に、オペレーションでOCR機能を選択し、「任意の画像やPDFを読み取る」アクションで、ダウンロードしたファイルからテキスト情報を抽出します。

- 次に、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを元にリスク評価などを実行します。

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、AIが生成した評価結果を指定のスプレッドシートに追加します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Dropboxのトリガー設定では、監視対象としたいフォルダのパスや、処理対象とするファイル名を任意で設定してください。

- OCR機能のアクション設定では、レポートの中から抽出したい項目(例:脆弱性名、ホスト名など)を任意で指定してください。

- AI機能のアクション設定では、どのような観点でリスクを評価・分析するか、プロンプトの内容を業務に合わせて任意で編集してください。

- Google スプレッドシートのアクション設定では、結果を出力したいスプレッドシートのIDとタブ名を任意の値に設定してください。

■注意事項

- Google スプレッドシート、DropboxのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

■概要

セキュリティペーパーの受け取りから内容確認、脆弱性診断、そして関係者への通知といった一連の作業は、手間がかかり迅速な対応が難しいと感じることはないでしょうか。特に多くの書類を扱う場合、手作業では見落としのリスクや対応の遅れが生じることもあります。このワークフローを活用すれば、フォームで送信されたセキュリティペーパーをOCRで自動的に読み取り、AIが脆弱性を診断、その結果をSlackへ速やかに通知するため、これらの課題を効率的に解決することが可能です。

■このテンプレートをおすすめする方

- フォームで受領したセキュリティ書類の確認と診断作業の効率化を図りたい担当者の方

- セキュリティペーパーの脆弱性診断を手作業で行っており、対応の迅速化を求める情報システム部門の方

- 書類確認のヒューマンエラーを減らし、セキュリティインシデントへの対応体制を強化したい管理者の方

■このテンプレートを使うメリット

- フォーム送信されたセキュリティペーパーのOCR処理、AIによる脆弱性診断、Slackへの通知までを自動化し、手作業に費やしていた時間を削減できます。

- 手動での診断や通知作業で起こりがちな確認漏れや、誤った情報伝達といったヒューマンエラーのリスクを軽減することに繋がります。

■フローボットの流れ

- はじめに、SlackをYoomと連携します。

- 次に、トリガーでYoomの「フォームトリガー機能」を選択し、「フォームが送信されたら」というアクションを設定し、セキュリティペーパーのファイルが添付されるようにフォームを設計します。

- オペレーションでYoomの「AI機能」を選択し、「画像・PDFから文字を読み取る」アクションを設定し、フォームから送信されたセキュリティペーパーのファイルを指定します。

- 続いて、オペレーションでYoomの「AI機能」を選択し、「テキストを生成する」アクションを設定し、OCRで読み取ったテキスト情報に基づいて脆弱性を診断するようにプロンプトを記述します。

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、AIによる診断結果を指定したチャンネルに通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- フォームトリガーで作成するフォームでは、セキュリティペーパーのファイル添付の形式や、その他必要な入力項目を任意で指定してください。

- YoomのAI機能である「画像・PDFから文字を読み取る」オペレーションでは、読み取り対象のファイルや、抽出したい項目、読み取り精度を向上させるための詳細設定を任意で指定してください。

- YoomのAI機能である「テキストを生成する」オペレーションでは、脆弱性診断の具体的な観点や、求めるアウトプットの形式など、目的に合わせてプロンプトの内容を任意でカスタマイズしてください。

- Slackの「チャンネルにメッセージを送る」オペレーションでは、通知を送信するチャンネルIDや、Slackに投稿するメッセージ内容を、実際の運用に合わせて任意で設定してください。

■注意事項

- SlackとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

■概要

この業務ワークフローは、Google Driveに保存されたセキュリティペーパーをOCRで読み取り、AIで脆弱性を診断します。最後にMicrosoft Teamsに通知して結果を可視化します。手作業で行われがちな脆弱性診断から結果の通知までを自動化し、ミスを削減しつつスピーディに脆弱性診断するのに役立ちます。

■このテンプレートをおすすめする方

- 脆弱性診断や結果の通知を手作業で行い、工数やヒューマンエラーが気になるセキュリティ担当者の方

- Google DriveにセキュリティペーパーをOCRで自動化しつつ、Microsoft Teamsへの通知ミスを減らしたいIT運用担当者の方

- チーム全体のワークフロー標準化を進めて、一度のアップロードで分析から通知まで完結させたいマネージャーの方

■このテンプレートを使うメリット

- OCR連携でセキュリティペーパーの読み取り工数を削減できます。

- AIによる脆弱性診断で専門知識の格差をカバーできます。

- Microsoft Teamsへの自動通知で集計・共有がスムーズに行えます。

■概要

Slackにセキュリティ関連の資料が投稿された際、その内容確認や脆弱性の分析、関係者への情報共有を手作業で行うのは手間がかかり、迅速な対応が難しい場合があります。このワークフローを活用すれば、Slackへのファイル投稿をきっかけに、OCRでテキストを抽出し、AIが脆弱性を診断、その結果をDiscordへ自動で通知するため、これらの課題をスムーズに解消し、セキュリティ対応の初動を迅速化します。

■このテンプレートをおすすめする方

- セキュリティペーパーの確認、脆弱性診断、情報共有を効率化したいセキュリティ担当者の方

- SlackやDiscordを情報共有に活用しており、一連の作業を自動化したいと考えているチームの方

- 手作業による情報処理での見落としや遅延を防ぎたいと考えている情報システム部門の方

■このテンプレートを使うメリット

- Slackへのファイル投稿からDiscordへの通知までの一連の流れが自動化され、手作業による情報確認や共有にかかる時間を短縮できます。

- 自動処理により、セキュリティ情報の見落としや診断漏れ、通知の遅延といったヒューマンエラーのリスクを軽減し、対応の質を向上させます。

■フローボットの流れ

- はじめに、SlackとDiscordをYoomと連携させます。

- 次に、トリガーでSlackを選択し、「ファイルがチャンネルに投稿されたら」というアクションを設定します。

- 続いて、オペレーションでSlackの「投稿されたファイルをダウンロード」アクションを設定し、トリガーで投稿されたファイルを取得します。

- オペレーションでAI機能の「画像・PDFから文字を読み取る」アクションを設定し、ダウンロードしたファイルからテキスト情報を抽出します。

- さらに、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを基に脆弱性を診断するための指示を行います。

- 最後に、オペレーションでDiscordの「メッセージを送信」アクションを設定し、AIによる診断結果を指定したチャンネルに通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackのトリガー設定では、監視対象としたいチャンネルを任意で指定してください。また、ファイルのダウンロードアクションでは、対象とするファイルの条件などを確認してください。

- AI機能の「画像・PDFから文字を読み取る」では、読み取り対象となるファイルの指定方法や、特に抽出したい情報がある場合はその項目を明確に設定します。

- AI機能の「テキストを生成する」では、脆弱性診断の精度を高めるために、使用するAIモデルや具体的な指示(プロンプト)を業務内容に合わせて調整してください。

- Discordの「メッセージを送信」では、通知先のチャンネルIDを正確に指定し、送信するメッセージ内容(診断結果のフォーマットなど)を分かりやすい形にカスタマイズしてください。

■注意事項

- Slack、DiscordのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。・OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することがで

■概要

ASM(アタックサーフェスマネジメント)に関するデータを収集・管理する際、手作業での情報整理やリスク評価に手間がかかっていませんか?特に画像やPDF形式のレポートを手動で転記し、分析するのは骨が折れる作業です。このワークフローは、GoogleフォームでASMデータが送信されると添付ファイルをOCRで読み取り、その内容をAIで解析します。asm aiの技術を活用して自動でリスク評価を行い、結果をNotionに追加するため、一連のプロセスを効率化できます。

■このテンプレートをおすすめする方

- ASMデータの管理にGoogleフォームやNotionを利用しており、手作業での連携に課題を感じている方

- AIを活用し、収集した情報から自動でリスク評価を行いたいと考えているセキュリティ担当者の方

- 外部からの脆弱性報告などを一元管理し、対応プロセスを効率化したいと考えているIT管理者の方

■このテンプレートを使うメリット

- Googleフォームへのデータ送信からNotionへの登録までが自動化され、手作業での転記やファイル確認といった時間を短縮できます。

- AIがASM関連データを解析しリスク評価を行うため、手作業による評価の抜け漏れや判断のばらつきといったミスを防ぐことに繋がります。

■フローボットの流れ

- はじめに、Google Drive、Googleフォーム、NotionをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- 次に、オペレーションでGoogle Driveの「ファイルをダウンロードする」アクションを設定し、フォームに添付されたファイルをダウンロードします。

- 次に、オペレーションでOCR機能を選択し、「任意の画像やPDFを読み取る」アクションで、ダウンロードしたファイルからテキストを抽出します。

- 次に、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを元にリスク評価を行います。

- 最後に、オペレーションでNotionの「レコードを追加する」アクションを設定し、AIによる解析結果を指定のデータベースに追加します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定では、対象としたいフォームのIDを任意で設定してください。

- OCR機能でテキストを読み取る際に、特定の項目のみを抽出したい場合は、抽出項目を任意で設定することが可能です。

- AI機能でテキストを生成するアクションでは、リスク評価の基準など、目的に合わせてプロンプトの内容を任意で編集してください。

- Notionでレコードを追加するアクションを設定する際に、追加先となるデータベースのIDを任意で設定してください。

■注意事項

- Googleフォーム、Google Drive、NotionのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は下記を参照ください。

https://intercom.help/yoom/ja/articles/6807133

■概要

ASM(Attack Surface Management)に関するデータ管理において、手作業での情報確認やリスク評価に時間を要していませんか?様々な形式のレポートを一つひとつ確認し、評価するのは手間がかかるだけでなく、属人化しやすい業務の一つです。このワークフローは、DropboxにアップロードされたASM関連のデータをOCRで読み取り、AIを活用して自動でリスク評価を行います。評価結果はGoogle スプレッドシートに集約されるため、手作業による評価プロセスを効率化できます。

■このテンプレートをおすすめする方

- ASM(アタックサーフェスマネジメント)の運用で、AIを活用した情報整理を自動化したいセキュリティ担当者の方

- 様々な形式で出力されるASM関連レポートの手作業での転記や評価に課題を感じている方

- DropboxとGoogle スプレッドシートを使い、ASMデータの一元管理を目指している情報システム部門の方

■このテンプレートを使うメリット

- Dropboxへのアップロードを起点に、OCRでの読取りからAIによるリスク評価、転記までを自動化し、手作業に費やしていた時間を削減します。

- AIによる評価基準を統一することで、担当者ごとの判断のブレを防ぎ、ASM関連業務の標準化と属人化の解消に繋がります。

■フローボットの流れ

- はじめに、DropboxとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーでDropboxを選択し、「特定のフォルダ内でファイルが作成または更新されたら」というアクションを設定します。

- 続いて、オペレーションでDropboxの「ファイルをダウンロード」アクションを設定し、トリガーで検知したファイルをダウンロードします。

- 次に、オペレーションでOCR機能を選択し、「任意の画像やPDFを読み取る」アクションで、ダウンロードしたファイルからテキスト情報を抽出します。

- 次に、オペレーションでAI機能の「テキストを生成する」アクションを設定し、抽出したテキストを元にリスク評価などを実行します。

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、AIが生成した評価結果を指定のスプレッドシートに追加します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Dropboxのトリガー設定では、監視対象としたいフォルダのパスや、処理対象とするファイル名を任意で設定してください。

- OCR機能のアクション設定では、レポートの中から抽出したい項目(例:脆弱性名、ホスト名など)を任意で指定してください。

- AI機能のアクション設定では、どのような観点でリスクを評価・分析するか、プロンプトの内容を業務に合わせて任意で編集してください。

- Google スプレッドシートのアクション設定では、結果を出力したいスプレッドシートのIDとタブ名を任意の値に設定してください。

■注意事項

- Google スプレッドシート、DropboxのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- OCRまたは音声を文字起こしするAIオペレーションはチームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリやAI機能(オペレーション)を使用することができます。

まとめ

いかがでしたか?AIを活用して脆弱性診断を自動化することで、これまで膨大な時間を要していたシステムログの監視作業から解放され、ヒューマンエラーによる見逃しリスクを大幅に削減できることが期待できます。これにより、セキュリティ担当者は脅威の兆候をリアルタイムで把握し、より迅速なインシデント対応が可能になるため、システムの安定運用とセキュリティ強化という本来のコア業務に集中できる環境が整うでしょう。

今回ご紹介したような業務自動化も、ノーコードツールYoomを使うことで、プログラミングの知識がない方でも直感的な操作で簡単に実現できるのも魅力ですよね!

「プログラミング知識ないけど、本当に設定できる?」「ちょっと気になる...」と思った方は、ぜひまずは無料アカウントを作成してみてください。登録は30秒ほどで完了!その後すぐに様々な業務プロセスの自動化設定を体験できます。

フローは自由にカスタマイズできるので、アイデア次第で活用方法は無限大!自社の業務に合った最適なフローを構築してみてください。

Yoomで日々の業務をもっとラクに、もっと効率的にしませんか?

まずは1つ自動化を試してみて、業務効率がどれだけ改善されるのか、ぜひこの機会に体験してみてくださいね!

プログラミング知識なしで手軽に構築できます。