・

【ノーコードで実現】Cloudflareの監査ログを自動で取得し活用する方法

「毎朝Cloudflareにログインして監査ログを確認し、不審なアクティビティがないかチェックする作業が負担になっている…」

「手動でのログ確認と転記作業では、見落としやミスが発生しないか心配…」

このように、Cloudflareの監査ログの管理に手間や不安を感じていませんか?

もし、毎朝決まった時間にCloudflareの監査ログを自動で取得し、Google スプレッドシートなどのデータベースに自動で記録してくれる仕組みがあれば、これらの悩みから解放され、より重要なセキュリティ分析や対策の立案といったコア業務に集中する時間を生み出すことができます!

今回ご紹介する自動化は、ノーコードで簡単に設定できて、手間や時間もかからないので、ぜひ自動化を導入して作業をもっと楽にしましょう!

とにかく早く試したい方へ

YoomにはCloudflareの監査ログを自動で取得する業務フロー自動化のテンプレートが用意されています。「まずは試してみたい!」という方は、以下のバナーをクリックして、すぐに自動化を体験してみましょう!

毎朝、Cloudflareで監査ログを自動取得し、Google スプレッドシートに保存する

試してみる

■概要Cloudflareの監査ログはセキュリティやコンプライアンスの観点から重要ですが、毎日の確認や記録を手作業で行うのは手間がかかる作業ではないでしょうか。確認漏れや転記ミスといったヒューマンエラーのリスクも懸念されます。このワークフローを活用すれば、毎朝定時にCloudflareの監査ログを自動で取得し、指定のGoogle スプレッドシートに自動で保存できます。これにより、ログ管理業務の負担を軽減し、正確な記録を維持することが可能になります。■このテンプレートをおすすめする方- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

■このテンプレートを使うメリット- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

■フローボットの流れ- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション■このワークフローのカスタムポイント- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

■注意事項- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

Cloudflareの監査ログをGoogle スプレッドシートに自動保存するフローを作ってみよう

それではここから代表的な例として、毎朝、Cloudflareで監査ログを自動取得し、Google スプレッドシートに保存するフローを解説していきます!

ここではYoomを使用してノーコードで設定をしていくので、もしまだYoomのアカウントをお持ちでない場合は、こちらの登録フォームからアカウントを発行しておきましょう。

※今回連携するアプリの公式サイト:Cloudflare/Google スプレッドシート

[Yoomとは]

フローの作成方法

今回は大きく分けて以下のプロセスで作成します。

- CloudflareとGoogle スプレッドシートのマイアプリ連携

- テンプレートをコピー

- スケジュールのトリガー設定と繰り返し処理の設定、Cloudflare、Google スプレッドシートのアクション設定

- フローをONにし、フローが起動するかを確認

毎朝、Cloudflareで監査ログを自動取得し、Google スプレッドシートに保存する

試してみる

■概要Cloudflareの監査ログはセキュリティやコンプライアンスの観点から重要ですが、毎日の確認や記録を手作業で行うのは手間がかかる作業ではないでしょうか。確認漏れや転記ミスといったヒューマンエラーのリスクも懸念されます。このワークフローを活用すれば、毎朝定時にCloudflareの監査ログを自動で取得し、指定のGoogle スプレッドシートに自動で保存できます。これにより、ログ管理業務の負担を軽減し、正確な記録を維持することが可能になります。■このテンプレートをおすすめする方- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

■このテンプレートを使うメリット- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

■フローボットの流れ- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション■このワークフローのカスタムポイント- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

■注意事項- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

ステップ1:CloudflareとGoogle スプレッドシートのマイアプリ連携

まずは、Yoomとそれぞれのアプリを連携し、操作が行えるようにしていきます。

基本的な設定方法を解説している、こちらのナビをご覧ください!

Google スプレッドシートのマイアプリ連携方法は、以下のナビ内で紹介していますので、参考にして連携を行ってください。

【Cloudflareのマイアプリ連携】

Cloudflareも同じように検索して、アイコンをクリックします。

アカウント名は任意のものを入力してください。

API Tokenは、以下の画面内にある注意書きを確認して、取得可能です。

ステップ2:テンプレートをコピーする

続いてYoomのテンプレートをコピーします。

以下バナーの「試してみる」をクリックしましょう。

毎朝、Cloudflareで監査ログを自動取得し、Google スプレッドシートに保存する

試してみる

■概要Cloudflareの監査ログはセキュリティやコンプライアンスの観点から重要ですが、毎日の確認や記録を手作業で行うのは手間がかかる作業ではないでしょうか。確認漏れや転記ミスといったヒューマンエラーのリスクも懸念されます。このワークフローを活用すれば、毎朝定時にCloudflareの監査ログを自動で取得し、指定のGoogle スプレッドシートに自動で保存できます。これにより、ログ管理業務の負担を軽減し、正確な記録を維持することが可能になります。■このテンプレートをおすすめする方- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

■このテンプレートを使うメリット- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

■フローボットの流れ- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション■このワークフローのカスタムポイント- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

■注意事項- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

- Cloudflareの監査ログを手動で確認・管理しており、非効率を感じている情報システム担当者の方

- セキュリティ監査のために、Cloudflareのログを自動で記録したいと考えている方

- 毎日の定型業務を自動化し、より戦略的な業務に時間を充てたいと考えているチームリーダーの方

- 毎朝自動でCloudflareの監査ログを取得し記録するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業による確認漏れや、スプレッドシートへの転記ミスといったヒューマンエラーを減らし、正確なログ管理を実現します。

- はじめに、CloudflareとGoogle スプレッドシートをYoomと連携します。

- 次に、トリガーで「スケジュールトリガー」を選択し、毎朝など任意のタイミングでフローが起動するよう設定します。

- 次に、オペレーションでCloudflareを選択し、「Audit Logs List」アクションで監査ログのリストを取得します。

- 次に、オペレーションで「 同じ処理を繰り返す 」アクションを設定し、取得したリストから1件ずつ情報を処理できるよう設定します

- 最後に、オペレーションでGoogle スプレッドシートの「レコードを追加する」アクションを設定し、取得したログ情報を指定のスプレッドシートに追記します。

- Google スプレッドシートのオペレーションでは、監査ログを保存したい任意のスプレッドシートID、およびスプレッドシートのタブ名を設定できます。

- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- 「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

- チームプランやサクセスプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

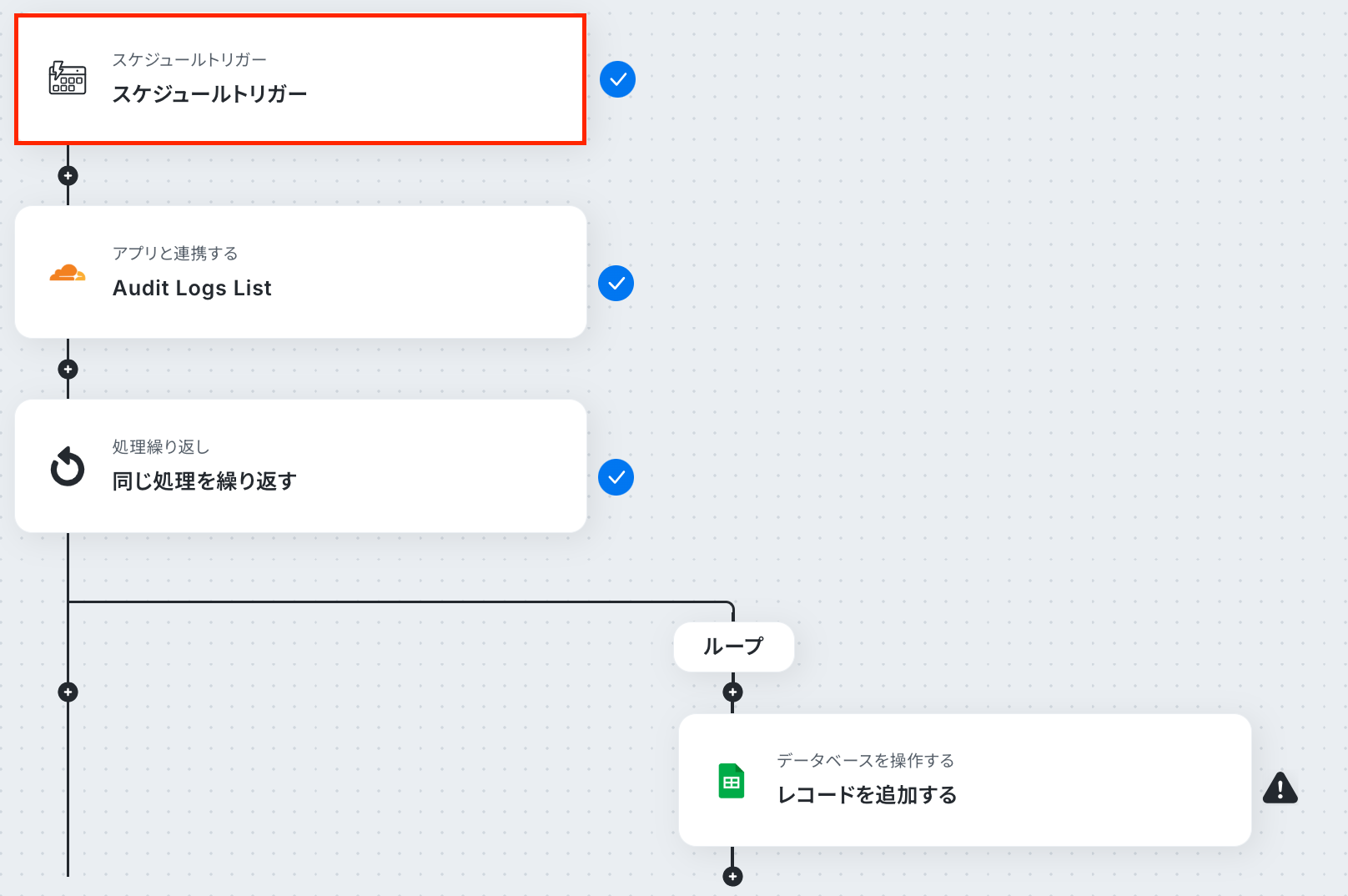

以下の画像のような画面が表示されたらテンプレートのコピーは完了です。

ステップ3:スケジュールトリガーの設定

最初の設定です!

ここから「毎朝、Cloudflareで監査ログを自動取得し、Google スプレッドシートに保存する」フローの設定をしていきます!

まずは赤枠をクリックしましょう。

詳しい設定方法については、下記をご参照ください。

「スケジュール設定」では、フローボットを起動したい日付や時刻を設定します。

今回は以下の設定にしましたが、自由に設定してOKです。

設定を終えたら「完了」をクリックしましょう!

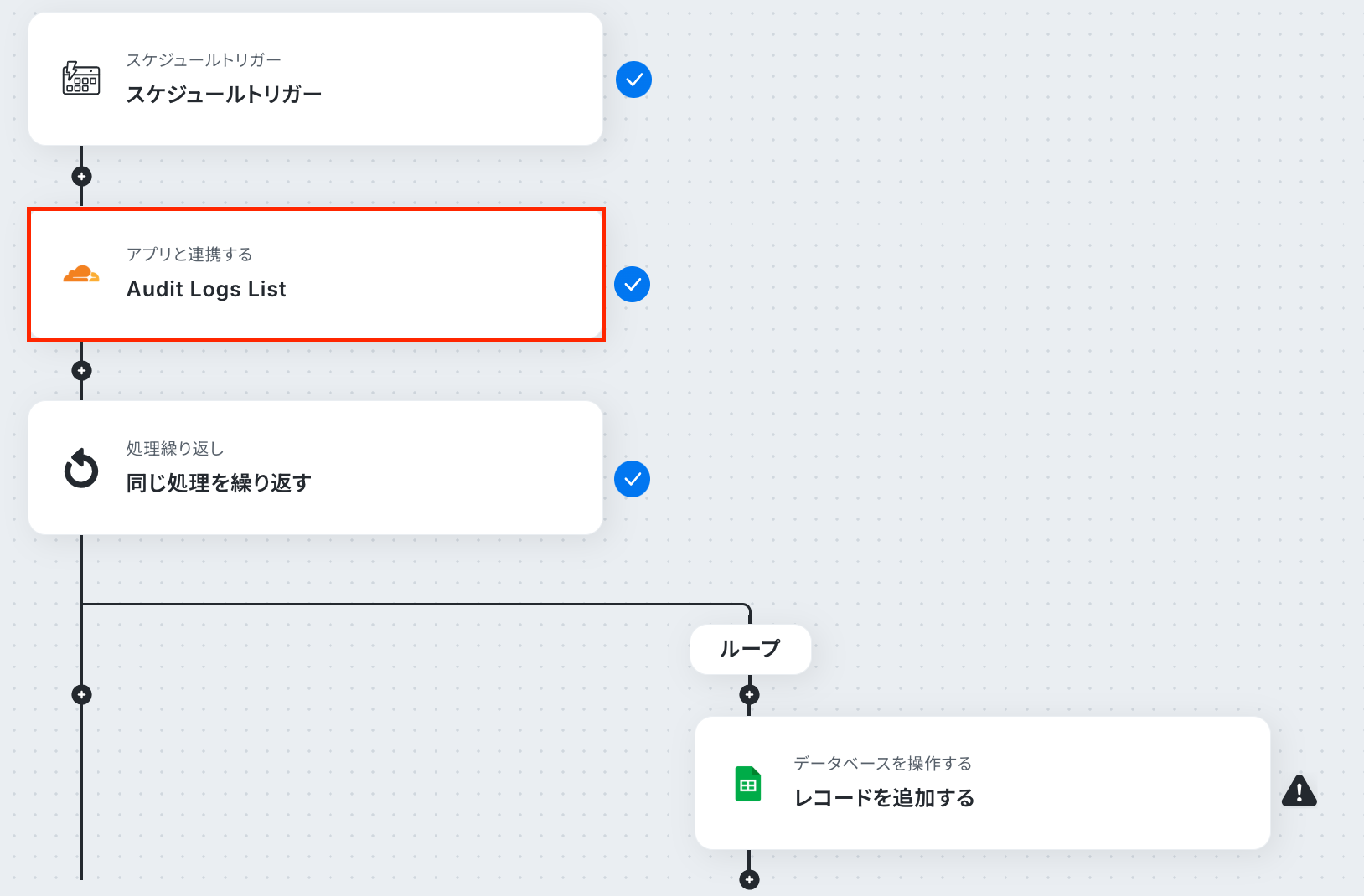

ステップ4:Cloudflareのアクション設定

Cloudflareで監査ログを取得する設定を行っていきます!

赤枠部分をクリックしてください。

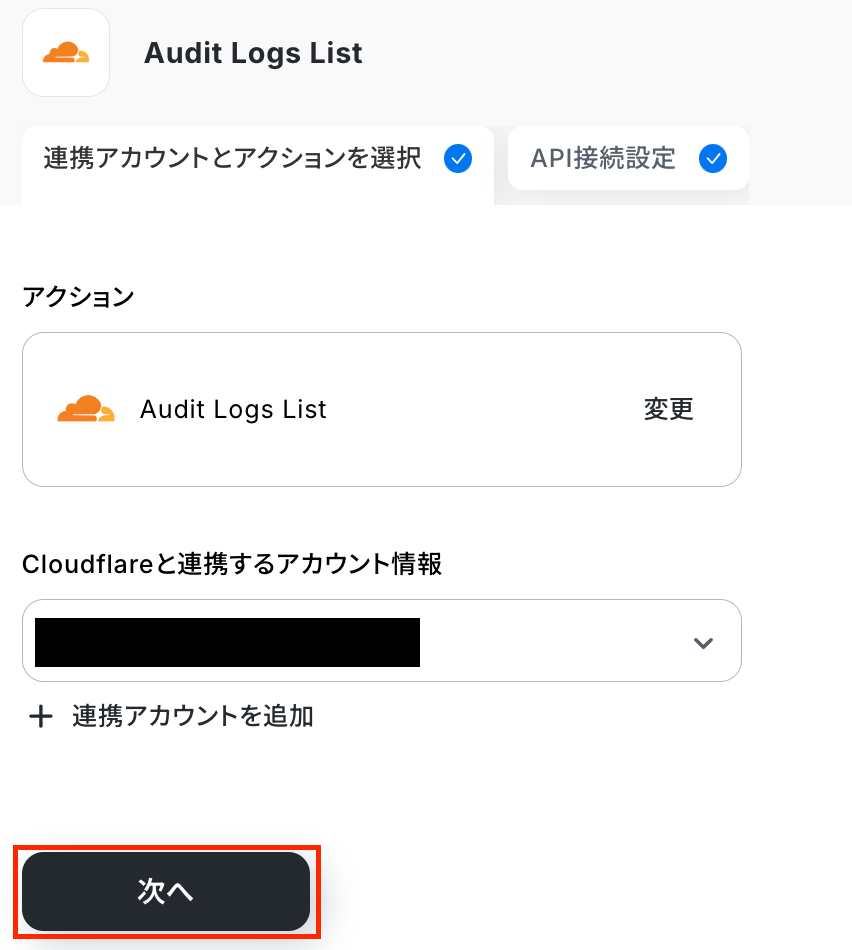

アクションはそのままで、連携するアカウント情報を確認します。

確認したら、次に進みましょう!

続いて、Cloudflareの監査ログ一覧を取得する画面では、ユーザーアカウントに関する操作履歴を一覧で取得できます。

また、以下の条件でログを絞り込むことが可能です。

- 変更を実行したユーザー

- 対象のZone(ドメイン)

- 変更が行われた期間

今回は、ログ取得期間の開始日と終了日を指定してログを取得します。

「Before」には取得期間の終了日を設定し、「Since」は取得期間の開始日を設定してください。

ここでは、「今日」の監査ログを取得することを想定しているため、日付変数を使用して以下のように設定しています。自由に設定してOKです!

※日付変数についての詳細は以下のリンクをご確認ください。

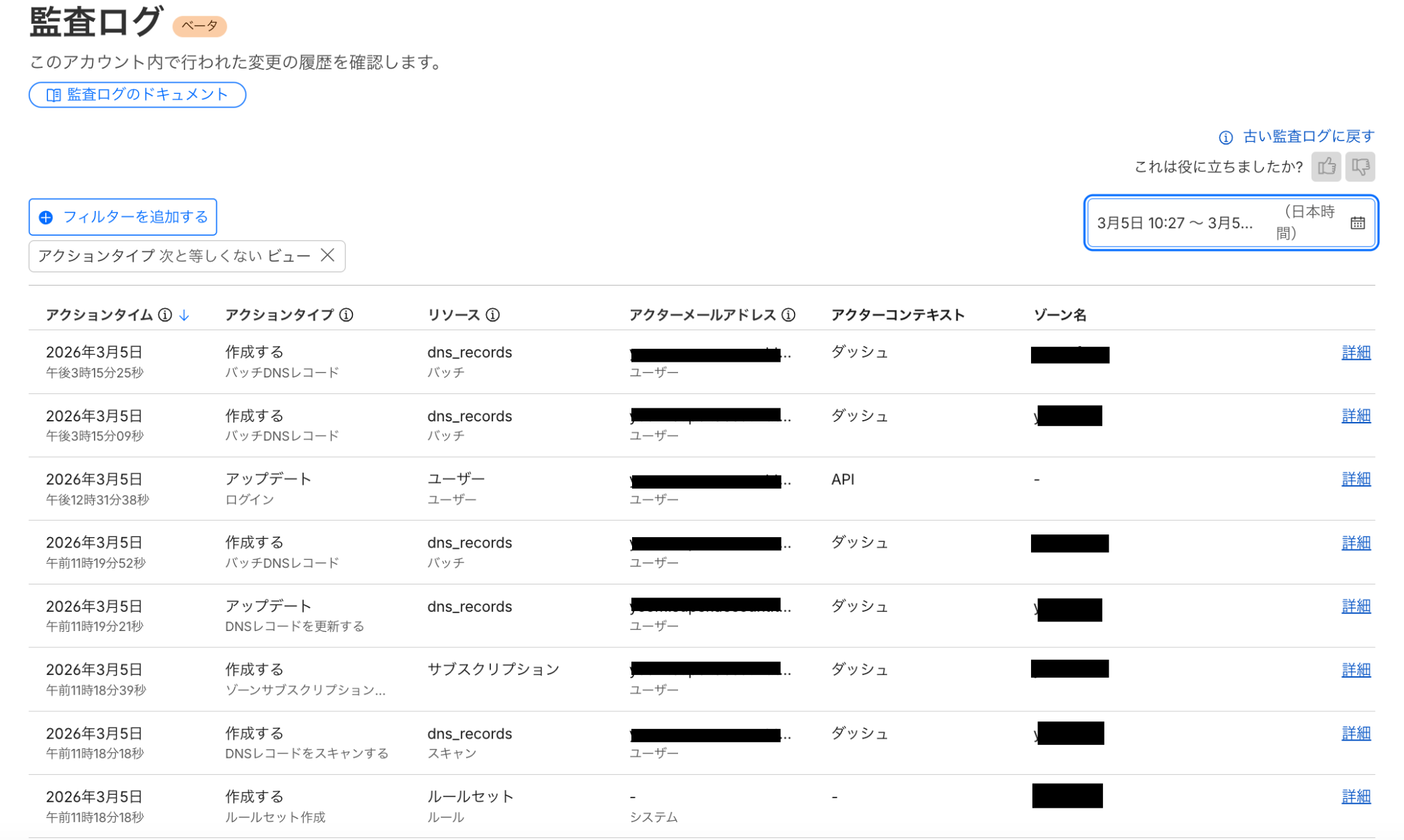

テスト用の監査ログを取得するには、実際にCloudflare上で設定変更などの管理操作を行う必要があります。

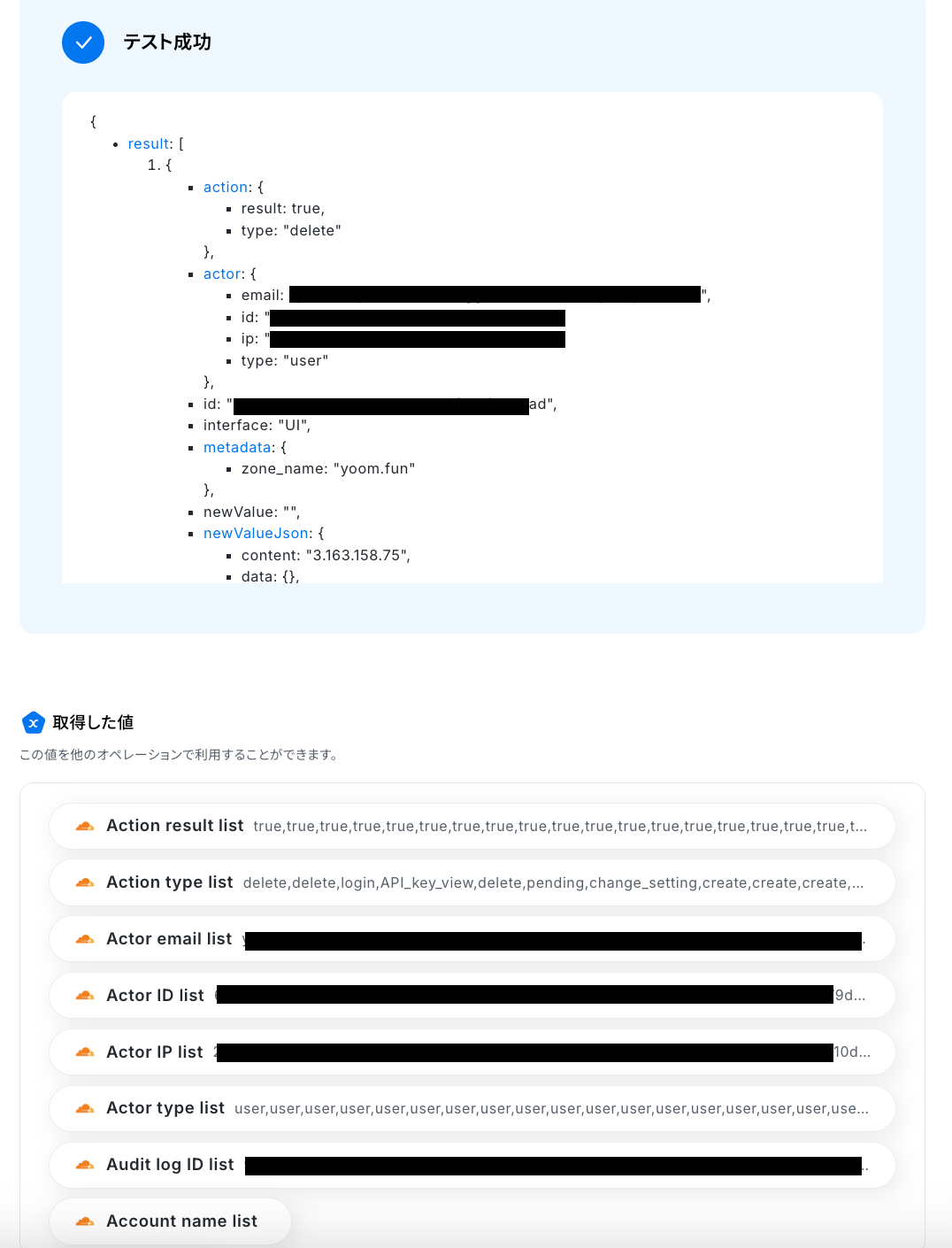

今回は以下の監査ログを取得する想定です。

Yoom画面に戻って、「テスト」をクリックします。

取得した値を確認できたら、「完了」をクリックしてください。

※なお、Cloudflareの監査ログはYoom上に即反映されないことがあります。

※取得した値とは?

トリガーやオペレーション設定時に、「テスト」を実行して取得した値のことを指します。

後続のオペレーション設定時の値として利用でき、フローボットを起動する度に変動した値となります。

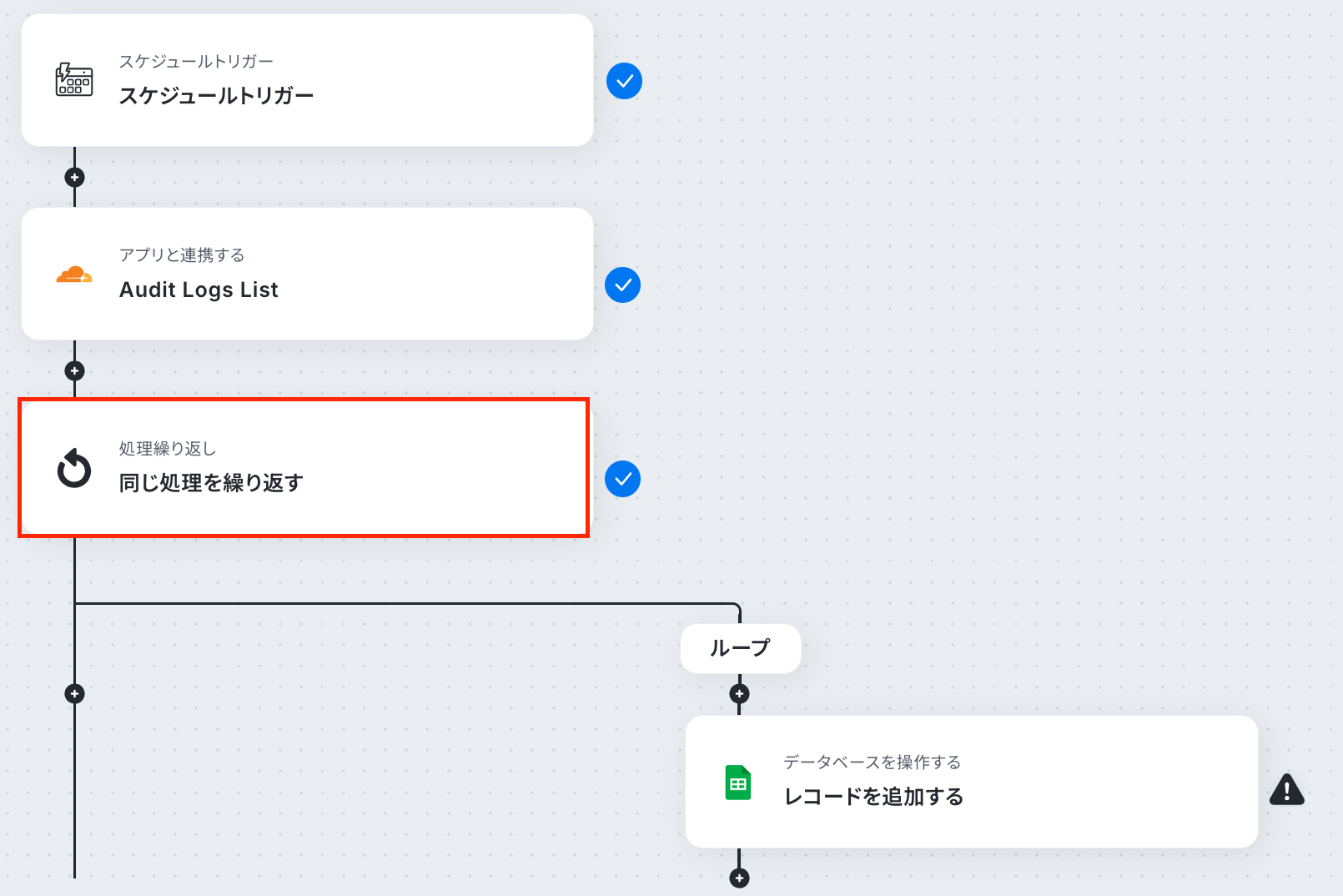

ステップ5:繰り返し処理の設定

ここでは、繰り返し処理の設定を行います。

同じ処理を繰り返すオペレーション(ループ処理)を用いることで、取得した値を繰り返し後続のオペレーションに進めることが出来ます。

以下の注意事項を確認後、赤枠をクリックしてください。

※「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。フリープラン・ミニプランの場合は設定しているフローボットのオペレーションやデータコネクトはエラーとなりますので、ご注意ください。

次の画面で、「繰り返し対象の取得した値」を設定します。

「オペレーション」は、「Audit Logs List」を選択してください。

「取得した値」は、先ほどのステップで取得した値を設定しましょう!

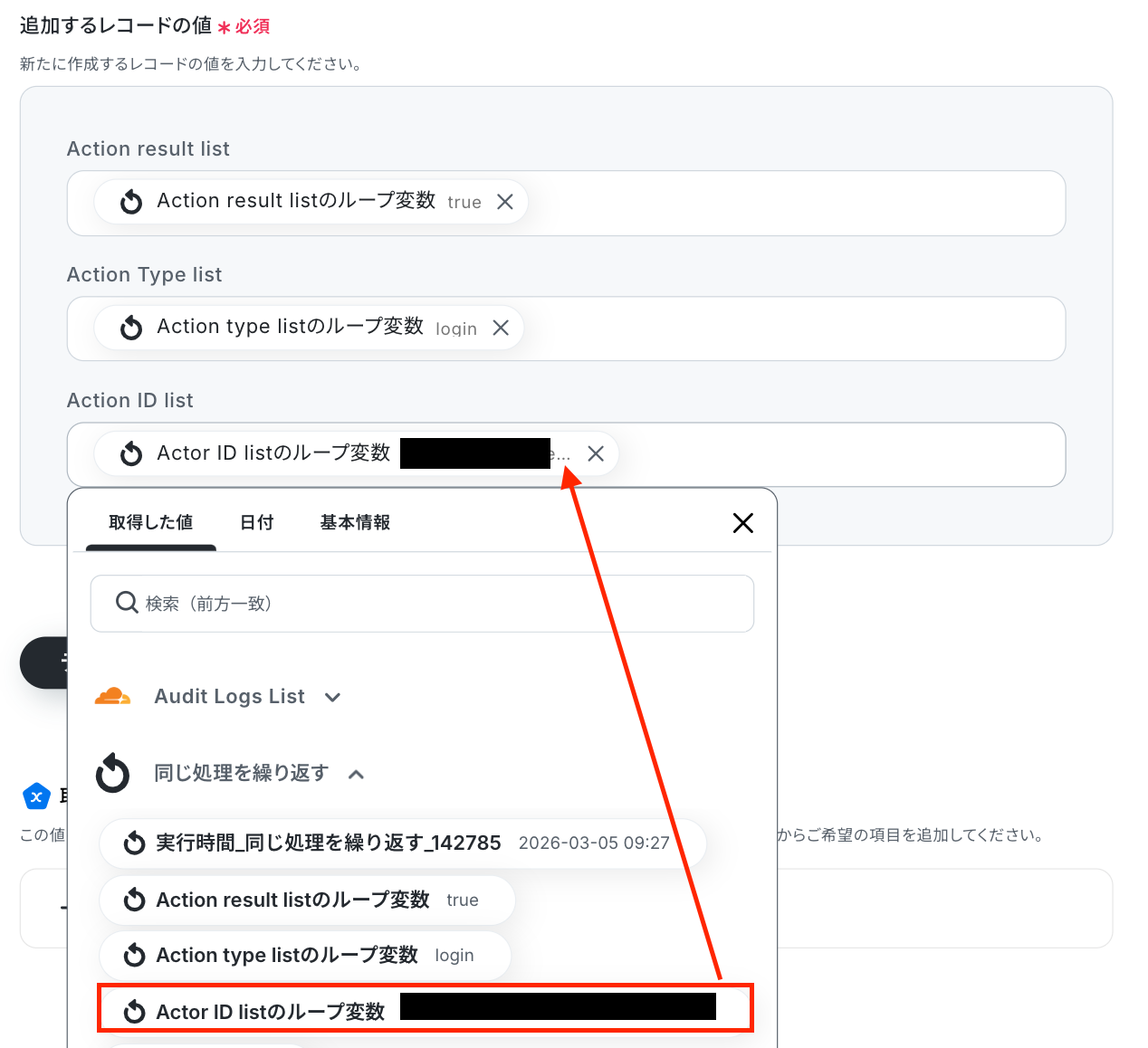

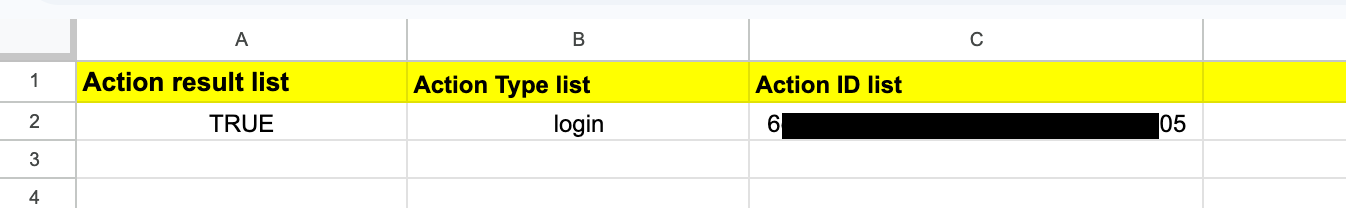

ここでは「Action result list・Action Type list・Action ID list」を設定しました。

「完了」をクリックし、次のステップに進んでください!

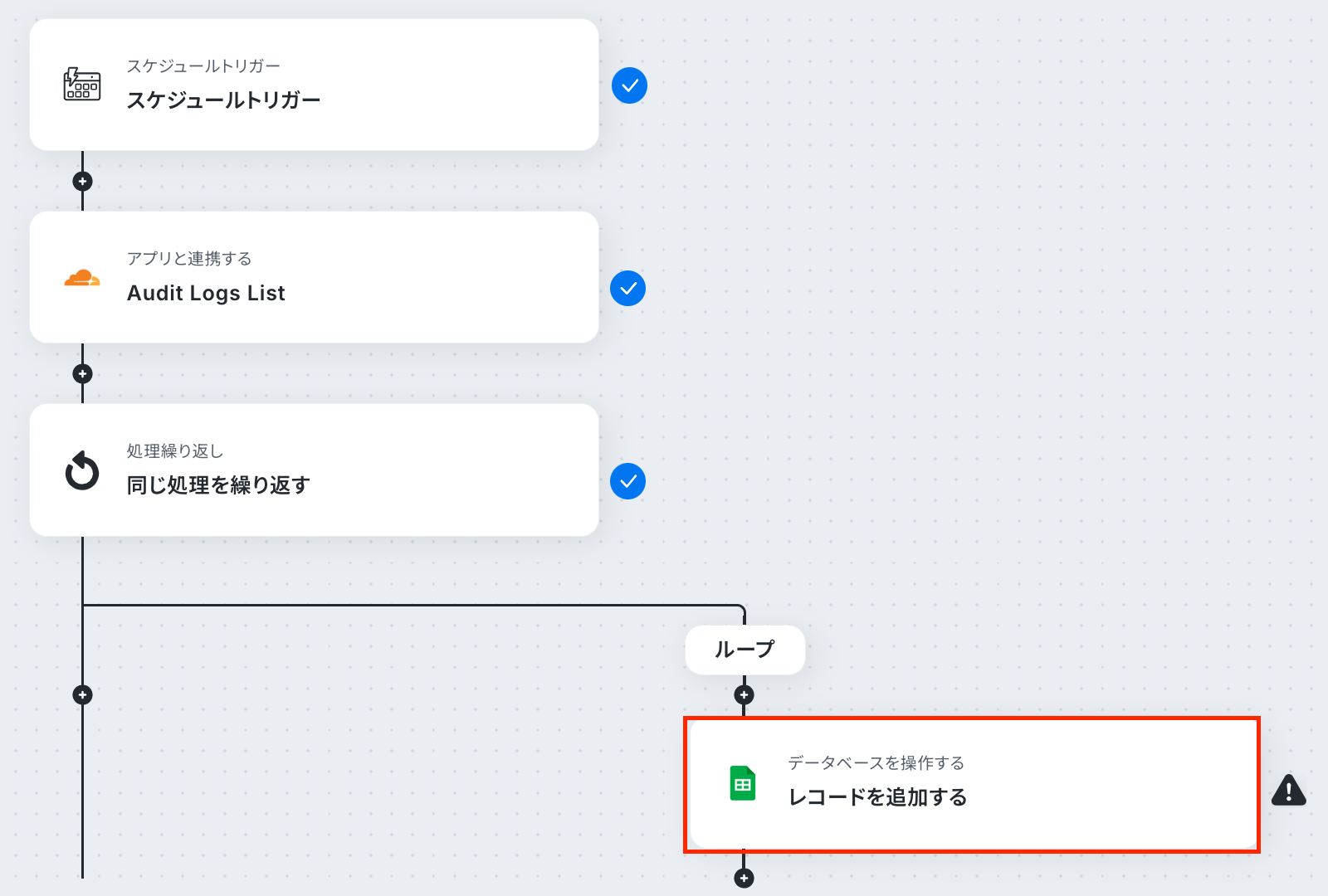

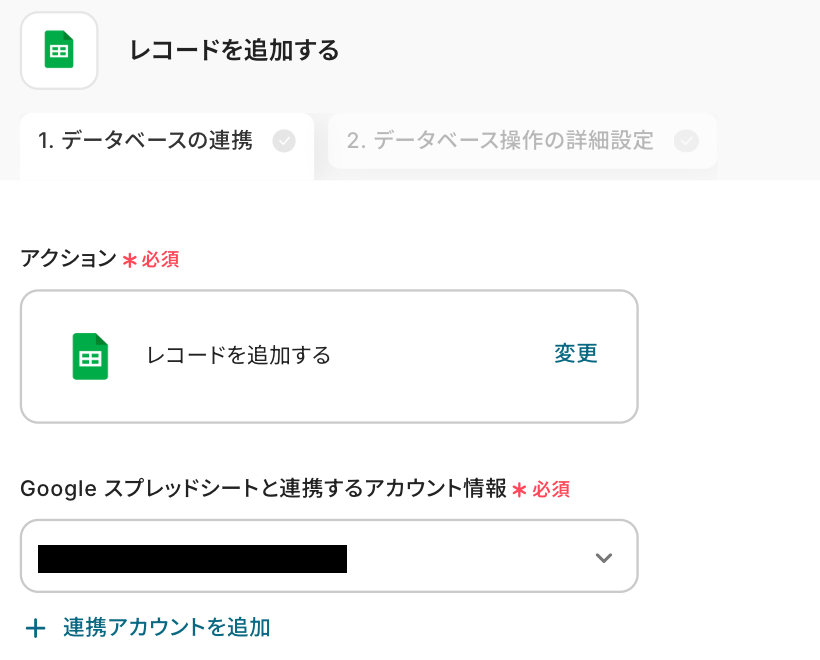

ステップ6:Google スプレッドシートのアクション設定

Google スプレッドシートにレコードを追加する設定を行います。

それでは、赤枠をクリックしましょう!

アクションはそのままで、連携するアカウント情報を確認します。

確認後、画面を下にスクロールしましょう!

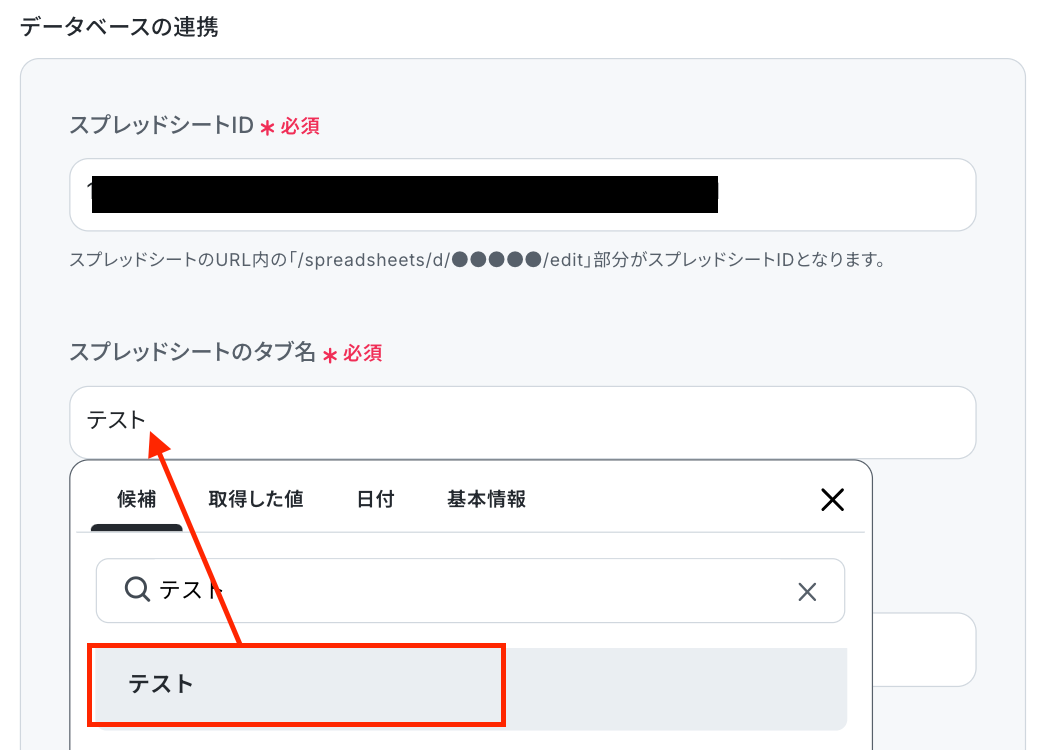

次の画面で、レコードを追加したいGoogle スプレッドシートIDとタブ名を設定していきます!

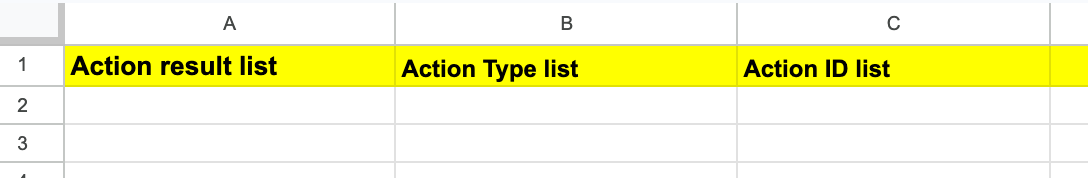

今回は、下記のようにGoogle スプレッドシートを作成しました。

必要な情報を追加して、適切にGoogle スプレッドシートを設定しましょう。

※すでに連携したいGoogle スプレッドシートがある場合は、作成不要です。

連携したいGoogle スプレッドシートを「候補」から選択してください。

次の画面で「追加するレコードの値」を設定します。

各項目には、繰り返し処理のオペレーションで取得した値から設定してください。

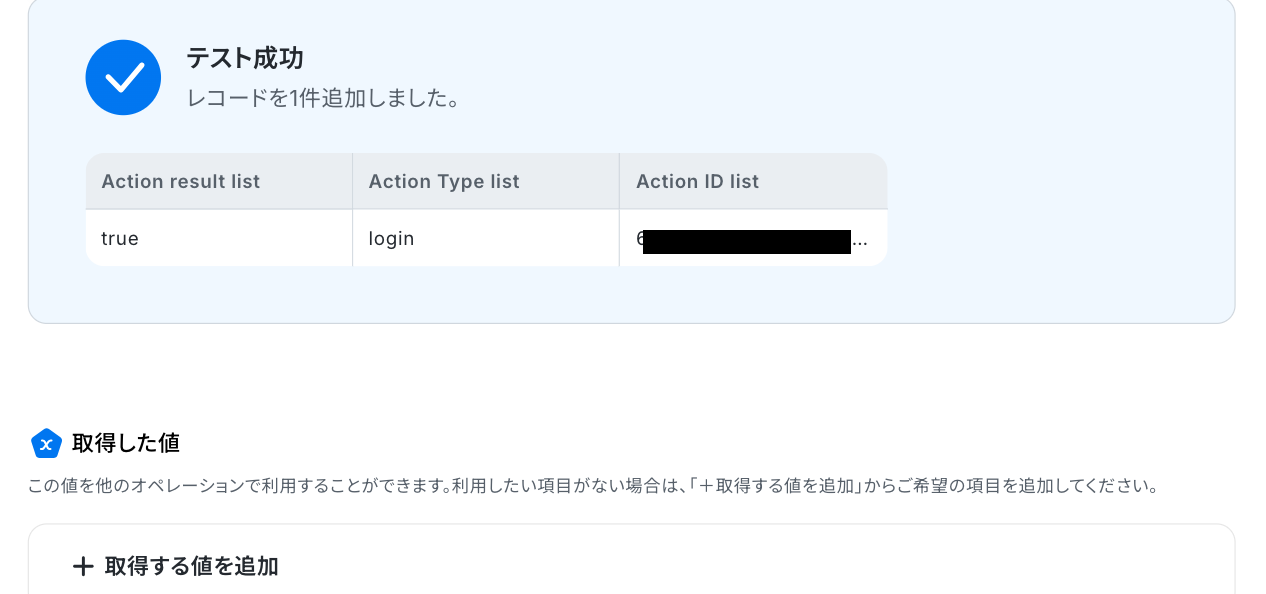

テストをクリックしましょう!

テスト成功の表示を確認し、「完了」をクリックします。

Google スプレッドシートの画面に移り、レコードが追加されているか確認をしましょう!

追加されましたね。

※なお、今回のテストでは、「同じ処理を繰り返す」オペレーションで取得した1件目の値のみ更新されます。

すべての設定を終え、フローボットを起動させると取得した情報がすべて更新されますのでご安心ください。

ステップ7:フロー稼働の準備完了

フロー画面に戻り、以下のようなメニューが表示されていればOKです!

早速フローを起動させる場合は、「トリガーをON」をクリックしましょう。

CloudflareのAPIを使ったその他の自動化例

CloudflareのAPIを活用することで、様々な自動化の実現が可能になります。

Cloudflareを使った自動化例

CloudflareのAPIを活用し、障害やDDoS攻撃の検知時にSlackやMicrosoft Teamsへ通知する仕組みや、監査ログをNotionに保存する自動化が可能です。Google フォームの回答に応じたポリシー付与や、Google スプレッドシートの情報更新に伴うメンバー削除などもノーコードで実現できます。

Cloudflareで障害アラートが発生したら、Slackで通知する

試してみる

■概要

Webサイトやサービスの安定稼働にCloudflareは欠かせませんが、障害発生時の迅速な対応は重要です。しかし、障害アラートに気づくのが遅れたり、関係者への通知が漏れたりするケースはありませんか?このワークフローを活用すれば、Cloudflareで障害アラートが発生した際に、自動でSlackへ通知を送信できます。これにより、手動での確認や連絡の手間を省き、迅速な初動対応を実現します。

■このテンプレートをおすすめする方

- Cloudflareの障害通知を迅速に受け取り、サービスへの影響を最小限に抑えたいインフラ担当者の方

- 手動での障害確認や社内連絡に手間を感じており、通知プロセスを自動化したいと考えている方

- 障害発生時の情報共有をスムーズにし、チームの対応速度を向上させたいプロジェクトマネージャーの方

■このテンプレートを使うメリット

- Cloudflareで障害が発生すると自動でSlackに通知が届くため、手動での確認作業や連絡に費やしていた時間を短縮できます

- システムが自動で検知・通知を行うことで、重要な障害アラートの見落としや関係者への連絡漏れといったヒューマンエラーを防ぎます

■フローボットの流れ

- はじめに、CloudflareとSlackをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「Incident Alert」アクションを設定します

- 続いて、オペレーションでテキスト生成機能を選択し、Slackに通知するメッセージの内容を動的に生成する設定をします

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、生成したメッセージを指定のチャンネルに送信します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackの「チャンネルにメッセージを送る」アクションでは、通知先のチャンネルIDを任意で設定できます。障害の種類に応じて、開発チームのチャンネルや全社向けのアナウンスチャンネルなど、適切な通知先を指定してください

■注意事項

- Cloudflare、SlackのそれぞれとYoomを連携してください。

Cloudflareでサーバーダウンを検知したら、Google Chatで通知する

試してみる

■概要

Webサイトやサービスの安定稼働は重要ですが、Cloudflareからのサーバーダウンに関する通知を見逃し、対応が遅れてしまうことはありませんか?手動での監視は手間がかかり、見落としのリスクも伴います。このワークフローを活用すれば、Cloudflareからのアラートをトリガーに、指定のGoogle Chatへ自動で通知できます。これにより、ダウンなどの重要な情報を迅速にチームで共有し、素早い対応が可能になります。

■このテンプレートをおすすめする方

- CloudflareでWebサイトを管理し、ダウンなどの緊急通知を迅速に把握したいインフラ担当者の方

- チームのGoogle ChatへCloudflareからの通知を自動連携し、情報共有を円滑にしたい方

- 手動でのアラート確認作業をなくし、監視業務の効率化を図りたいと考えている開発担当者の方

■このテンプレートを使うメリット

- Cloudflareからのダウンなどのアラート通知を自動で検知し、Google Chatへ送信するため、手動での確認作業にかかる時間を削減できます

- 担当者によるアラートの見落としや伝達漏れを防ぎ、重要な通知を確実にチームへ共有することで、迅速なインシデント対応を実現します

■フローボットの流れ

- はじめに、CloudflareとGoogle ChatをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「Passive Origin Monitoring」アクションを設定します

- 最後に、オペレーションでGoogle Chatの「メッセージを送信」アクションを設定し、Cloudflareから受け取った通知内容を送信します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Google Chatのオペレーション設定では、通知を送信したいスペースのリソース名を任意で設定してください。これにより、特定のチームやプロジェクトに関連するチャンネルへアラートを飛ばすことが可能です

■注意事項

- Cloudflare、Google ChatのそれぞれとYoomを連携してください。

- Google Chatとの連携はGoogle Workspaceの場合のみ可能です。詳細は「Google Chatでスペースにメッセージを送る方法」を参照ください。

Googleフォームの回答をもとに、Cloudflareメンバーのポリシーを自動付与する

試してみる

■概要

Cloudflareへの新しいメンバー追加やポリシー付与を手作業で行い、手間を感じてはいないでしょうか。特に、正確性が求められるCloudflareのメンバー ポリシー設定は、手作業の場合、設定ミスなどのリスクも伴います。このワークフローを活用すれば、Googleフォームに申請内容が送信されるだけで、Cloudflareへのメンバー追加とポリシーの付与が自動で完了します。申請フローを統一し、手作業によるミスをなくすことで、管理業務の効率化に貢献します。

■このテンプレートをおすすめする方

- Cloudflareでのメンバー追加やポリシー設定を手作業で行っている管理者の方

- Googleフォームを使ったメンバー追加申請のプロセスを自動化したい方

- Cloudflareのメンバー ポリシーを、申請内容に応じて正確かつ迅速に付与したい方

■このテンプレートを使うメリット

- Googleフォームへの回答を起点にメンバー追加とポリシー付与が自動実行されるため、これまで手作業に費やしていた時間を削減できます。

- 申請内容に基づいて処理が自動化されることで、ポリシーの選択ミスや設定漏れといったヒューマンエラーの発生を防ぎます。

■フローボットの流れ

- はじめに、CloudflareとGoogleフォームをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- 最後に、オペレーションでCloudflareを選択し、「Add Member (with Policies)」アクションを設定し、フォームの回答内容をもとにメンバー情報や付与するポリシーを指定します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定では、連携対象としたいフォームのIDを任意で設定してください。

- Cloudflareのオペレーション設定では、対象のアカウントを指定するAccount IDや、付与する権限に応じたPolicy ID、Permission Group ID、Resource Group IDなどを任意で設定してください。

■注意事項

- Googleフォーム、CloudflareのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は「Googleフォームトリガーで、回答内容を取得する方法」を参照ください。

毎朝、Cloudflareで監査ログを自動取得し、Notionに保存する

試してみる

■概要Cloudflareの監査ログの取得とNotionへの保存を、毎日のルーティン業務として手作業で行っていませんか?こうした手作業での対応は時間がかかるだけでなく、対応漏れなどのヒューマンエラーのリスクも伴います。このワークフローを活用すれば、毎朝決まった時間にCloudflareの監査ログを自動で取得し、Notionのデータベースへ自動的に保存することが可能になるため、日々の重要なログ管理業務を効率化できます。■このテンプレートをおすすめする方- 毎朝、Cloudflareの監査ログを手動で取得し、Notionに保存している方

- セキュリティログの管理を自動化し、ヒューマンエラーを防止したいと考えている担当者の方

- Notionを活用した情報集約と、定型的な業務の効率化を推進したいと考えている方

■このテンプレートを使うメリット- 毎朝定時にCloudflareの監査ログを自動取得してNotionへ保存するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業によるログの取得漏れやNotionへの転記ミスを防ぎ、監査ログの正確な記録と管理を実現します。

■フローボットの流れ- はじめに、CloudflareとNotionをYoomと連携します。

- 次に、トリガーでスケジュール機能を設定し、毎朝など任意のタイミングでフローが起動するようにします。

- 次に、オペレーションでCloudflareの「Audit Logs List」アクションを設定し、監査ログのリストを取得します。

- 最後に、オペレーションでNotionの「レコードを追加する」アクションを設定し、取得した監査ログの情報を指定のデータベースに追加します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント- Cloudflareの「Audit Logs List」アクションでは、取得対象となるアカウントIDなどを任意で設定してください。

- Notionでレコードを追加するアクションでは、保存先となるデータベースのIDを任意で設定し、追加するレコードの各項目には、前のステップで取得した監査ログの値をそれぞれ設定してください。

■注意事項- Cloudflare、NotionのそれぞれとYoomを連携してください。

CloudflareでDDoSアラートが発生したら、Telegramで通知する

試してみる

■概要

Webサイトやサービスを運用する上で、DDoS攻撃への対策は欠かせません。しかし、CloudflareでDDoSアラートが発生した際に、担当者への通知が遅れてしまうと、対応が後手に回る可能性があります。このワークフローを活用すれば、CloudflareからのHTTP DDoS Attack Alertをトリガーに、指定したTelegramのチャットへ通知を自動送信できます。これにより、インシデントの迅速な検知と初動対応を実現します。

■このテンプレートをおすすめする方

- CloudflareでDDoSアラートを検知した際の、迅速な通知体制を構築したい方

- 手動でのアラート確認や関係者への連絡に、手間やタイムラグを感じている方

- サービスの安定稼働のため、インシデント対応の自動化や効率化を検討している方

■このテンプレートを使うメリット

- Cloudflareのアラートを検知し、Telegramへ自動通知するため、インシデント発生から認知までの時間を短縮できます

- 通知の見逃しや連絡漏れといったヒューマンエラーを防ぎ、担当者へ確実にアラート情報を伝達することが可能になります

■フローボットの流れ

- はじめに、CloudflareとTelegramをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「HTTP DDoS Attack Alert」アクションを設定します

- 次に、オペレーションで分岐機能を設定し、アラートの内容に応じた条件を設定します

- 最後に、オペレーションでTelegramの「メッセージを送信」アクションを設定し、指定したチャットにアラート内容を通知します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Telegramでメッセージを送信するアクションでは、通知先として任意のチャットIDを設定してください

■注意事項

- Cloudflare、TelegramのそれぞれとYoomを連携してください。

CloudflareでExpiring Access Service Token Alertが発生したら、関係者にGmailで通知する

試してみる

■概要

Cloudflareのアクセストークンの有効期限切れアラートは、サービスを安定運用する上で見逃せない重要な通知です。しかし、このアラートを手動で確認し、関係者へ都度連絡するのは手間がかかり、対応漏れのリスクも伴います。このワークフローを活用すれば、Cloudflare APIと連携し、アラート発生時に自動で関係者へGmailで通知を送信するため、迅速かつ確実な対応を実現できます。

■このテンプレートをおすすめする方

- Cloudflareの運用を担当しており、アクセストークンの管理を効率化したい方

- Cloudflare APIを活用して、アラート通知の自動化を実現したい開発者の方

- 重要なシステム通知の見逃しを防ぎ、インシデント対応を迅速化したい管理者の方

■このテンプレートを使うメリット

- アラート発生から関係者への通知までを自動化することで、重要な通知の見逃しや連絡漏れといったヒューマンエラーを防ぎます。

- 手動での確認や連絡作業が不要になるため、担当者は本来注力すべきコア業務に時間を使うことが可能になります。

■フローボットの流れ

- はじめに、CloudflareとGmailをYoomと連携します。

- 次に、トリガーでCloudflareを選択し、「Expiring Access Service Token Alert」アクションを設定します。

- 次に、オペレーションでCloudflareの「メンバーを検索する」アクションを設定し、通知対象の情報を取得します。

- 最後に、オペレーションでGmailの「メールを送る」アクションを設定し、取得した情報をもとにアラート内容を関係者へ通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Cloudflareのメンバーを検索するアクションでは、メールアドレスや名前など、任意の条件で検索情報を設定できます。

- Gmailで通知を送るアクションでは、通知先のメールアドレス、件名、本文などを自由にカスタマイズすることが可能です。

■注意事項

- Cloudflare、GmailのそれぞれとYoomを連携してください。

Cloudflareで新しいブロックを検知したら、Microsoft Teamsで通知する

試してみる

■概要

Webサイトのセキュリティ維持のため、Cloudflareでのブロックイベントの監視は不可欠ですが、常に管理画面を確認するのは手間がかかり、対応の遅れに繋がることもあります。このワークフローを活用すれば、Cloudflareで新しいブロックが発生した際に、その内容を自動でMicrosoft Teamsへ通知することが可能になります。これにより、セキュリティインシデントを迅速に把握し、サイトの安全性を高めるための体制構築を支援します。

■このテンプレートをおすすめする方

- Cloudflareのブロックイベントを検知し、迅速な通知体制を構築したい方

- 手動でのセキュリティ監視に時間を取られ、他のコア業務に集中したいと考えている方

- Microsoft Teamsを活用して、チーム内でのセキュリティ情報共有を効率化したい方

■このテンプレートを使うメリット

- Cloudflareでブロックが発生すると自動で通知が届くため、これまで監視業務に費やしていた時間を削減することができます。

- システムが自動で検知と通知を行うため、重要なセキュリティイベントの見逃しを防ぎ、インシデントへの迅速な初動対応が可能になります。

■フローボットの流れ

- はじめに、CloudflareとMicrosoft TeamsをYoomと連携します。

- 次に、トリガーでCloudflareを選択し、「新しいブロックが発生したら」というアクションを設定します。

- 次に、オペレーションでテキスト生成機能を使い、Microsoft Teamsに通知するメッセージの内容を整えます。

- 最後に、オペレーションでMicrosoft Teamsの「チャネルにメッセージを送る」アクションを設定し、生成したメッセージを指定のチャネルに送信します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Microsoft Teamsの「チャネルにメッセージを送る」アクションでは、通知先となるチームIDおよびチャネルIDを任意に設定することが可能です。セキュリティ担当者が参加しているチャネルなどを指定することで、適切なメンバーへの情報共有が実現できます。

■注意事項

- Cloudflare、Microsoft TeamsのそれぞれとYoomを連携してください。

- Microsoft365(旧Office365)には、家庭向けプランと一般法人向けプラン(Microsoft365 Business)があり、一般法人向けプランに加入していない場合には認証に失敗する可能性があります。

Cloudflareのアクセスサービストークンが期限切れになったら、Chatworkで通知する

試してみる

■概要

Cloudflareのアクセスサービストークンの期限管理は、サービスの安定稼働に不可欠ですが、手動での確認は手間がかかり、更新を忘れてしまうリスクも伴います。

このワークフローを活用すれば、Cloudflareのサービストークンの期限が近づくと自動でChatworkに通知が届くため、管理の手間を削減し、更新漏れによるサービスへの影響を未然に防ぐことが可能です。

■このテンプレートをおすすめする方

- Cloudflareを運用しており、サービストークンの期限管理を効率化したい方

- 手動での定期的なトークン期限確認に課題を感じ、自動通知を導入したい方

- 意図しないサービス停止のリスクを低減し、安定運用を目指す開発者の方

■このテンプレートを使うメリット

- Cloudflareのサービストークンの有効期限が迫ると自動で通知されるため、手動での確認作業に費やしていた時間を削減できます

- 担当者の確認漏れや更新忘れといったヒューマンエラーを防ぎ、サービス停止のリスクを軽減することに繋がります

■フローボットの流れ

- はじめに、CloudflareとChatworkをYoomに連携します

- 次に、トリガーでCloudflareを選択し、「Expiring Access Service Token Alert」というアクションを設定します

- 最後に、オペレーションでChatworkの「メッセージを送る」アクションを設定し、任意のルームに通知が送信されるようにします

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Chatworkでメッセージを送るアクションでは、通知を送信したいルームのIDを任意で設定してください。これにより、特定の担当者や関連チームが所属するチャットルームへアラートを確実に届けることが可能です

■注意事項

- Cloudflare、ChatworkのそれぞれとYoomを連携してください。

Google スプレッドシートで従業員情報が更新されたら、CloudflareでMemberを削除する

試してみる

■概要

従業員の退職に伴うアカウント管理、特にCloudflareのような重要なサービスでの作業は、手作業だと手間がかかり、対応漏れはセキュリティリスクにも繋がります。この手作業での対応は、担当者にとって大きな負担となる場合があります。このワークフローを活用すれば、Google スプレッドシートで管理している従業員情報を更新するだけで、Cloudflare APIを通じて自動でメンバーを削除できます。手作業によるアカウント管理の負担を軽減し、効率的で安全な運用を実現することが可能です。

■このテンプレートをおすすめする方

- Cloudflareを利用しており、従業員の入退社に伴うアカウント管理を効率化したい方

- Google スプレッドシートで従業員リストを管理し、手動での情報反映に手間を感じている方

- CloudflareのAPIを活用して、アカウント削除プロセスを自動化したいと考えている方

■このテンプレートを使うメリット

- Google スプレッドシートの情報が更新されると、Cloudflareのアカウントが自動で削除されるため、手作業での対応時間を短縮することができます。

- 手動でのアカウント削除作業で発生しがちな、削除漏れや対象者の間違いといったヒューマンエラーを防ぎ、セキュリティリスクを軽減します。

■フローボットの流れ

- はじめに、CloudflareとGoogle スプレッドシートをYoomに連携します。

- トリガーにGoogle スプレッドシートを設定し、「行が更新されたら」を選択して、従業員情報が記載されたシートを監視対象とします。

- 次に、オペレーションで「分岐機能」を設定し、特定の列(例:ステータス列)が「退職」になった場合のみ、後続の処理に進むよう条件を指定します。

- 最後に、オペレーションでCloudflareの「Delete Member」アクションを設定し、トリガーで取得した情報を基に該当メンバーを自動で削除します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Google スプレッドシートのトリガー設定では、従業員情報を管理している任意のスプレッドシートIDおよびシートIDを指定してください。

- Cloudflareのオペレーション設定では、メンバー削除の対象となる任意のAccount IDを指定してください。

■注意事項

- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- 分岐はミニプラン以上のプランでご利用いただける機能(オペレーション)となっております。フリープランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- ミニプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

CloudflareでHTTP DDoS Attack Alertが発生したら、Slackで通知する

試してみる

■概要

Webサイトのセキュリティ維持は重要ですが、DDoS攻撃などのアラート発生時に、迅速な情報共有はできているでしょうか。手動での状況確認や関係者への連絡は、対応の遅れや伝達漏れの原因となり得ます。このワークフローを活用すれば、CloudflareでHTTP DDoS Attack Alertを検知した際に、自動でSlackへ通知する仕組みを構築できます。CloudflareのAPI連携によって、インシデントへの初動を迅速化し、セキュリティ体制の強化を支援します。

■このテンプレートをおすすめする方

- Cloudflareを利用し、Webサイトのセキュリティ監視やインシデント通知を手作業で行っている方

- CloudflareのAPIを活用して、セキュリティアラートの即時通知体制を構築したいと考えている方

- DDoS攻撃などの脅威に対するチームの対応速度を向上させたいインフラ・セキュリティ担当者の方

■このテンプレートを使うメリット

- Cloudflareのアラートを自動でSlackに通知するため、APIを介した監視や手動での連絡作業が不要になり、インシデント発生時の対応時間を短縮できます

- システムが自動で通知を行うため、担当者による確認漏れや連絡ミスといったヒューマンエラーを防ぎ、チーム内での確実な情報共有を実現します

■フローボットの流れ

- はじめに、CloudflareとSlackをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「HTTP DDoS Attack Alert」を設定します。これにより、アラート発生をきっかけにフローが自動で起動します

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、アラート内容を特定のチャンネルに通知するように設定します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackへの通知設定では、メッセージを投稿したいチャンネルを任意で指定することが可能です。例えば、セキュリティ担当者専用のチャンネルや、インシデント対応チームのチャンネルなど、用途に応じた設定を行ってください

■注意事項

- Cloudflare、SlackのそれぞれとYoomを連携してください。

■概要

Webサイトやサービスの安定稼働にCloudflareは欠かせませんが、障害発生時の迅速な対応は重要です。しかし、障害アラートに気づくのが遅れたり、関係者への通知が漏れたりするケースはありませんか?このワークフローを活用すれば、Cloudflareで障害アラートが発生した際に、自動でSlackへ通知を送信できます。これにより、手動での確認や連絡の手間を省き、迅速な初動対応を実現します。

■このテンプレートをおすすめする方

- Cloudflareの障害通知を迅速に受け取り、サービスへの影響を最小限に抑えたいインフラ担当者の方

- 手動での障害確認や社内連絡に手間を感じており、通知プロセスを自動化したいと考えている方

- 障害発生時の情報共有をスムーズにし、チームの対応速度を向上させたいプロジェクトマネージャーの方

■このテンプレートを使うメリット

- Cloudflareで障害が発生すると自動でSlackに通知が届くため、手動での確認作業や連絡に費やしていた時間を短縮できます

- システムが自動で検知・通知を行うことで、重要な障害アラートの見落としや関係者への連絡漏れといったヒューマンエラーを防ぎます

■フローボットの流れ

- はじめに、CloudflareとSlackをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「Incident Alert」アクションを設定します

- 続いて、オペレーションでテキスト生成機能を選択し、Slackに通知するメッセージの内容を動的に生成する設定をします

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、生成したメッセージを指定のチャンネルに送信します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackの「チャンネルにメッセージを送る」アクションでは、通知先のチャンネルIDを任意で設定できます。障害の種類に応じて、開発チームのチャンネルや全社向けのアナウンスチャンネルなど、適切な通知先を指定してください

■注意事項

- Cloudflare、SlackのそれぞれとYoomを連携してください。

■概要

Webサイトやサービスの安定稼働は重要ですが、Cloudflareからのサーバーダウンに関する通知を見逃し、対応が遅れてしまうことはありませんか?手動での監視は手間がかかり、見落としのリスクも伴います。このワークフローを活用すれば、Cloudflareからのアラートをトリガーに、指定のGoogle Chatへ自動で通知できます。これにより、ダウンなどの重要な情報を迅速にチームで共有し、素早い対応が可能になります。

■このテンプレートをおすすめする方

- CloudflareでWebサイトを管理し、ダウンなどの緊急通知を迅速に把握したいインフラ担当者の方

- チームのGoogle ChatへCloudflareからの通知を自動連携し、情報共有を円滑にしたい方

- 手動でのアラート確認作業をなくし、監視業務の効率化を図りたいと考えている開発担当者の方

■このテンプレートを使うメリット

- Cloudflareからのダウンなどのアラート通知を自動で検知し、Google Chatへ送信するため、手動での確認作業にかかる時間を削減できます

- 担当者によるアラートの見落としや伝達漏れを防ぎ、重要な通知を確実にチームへ共有することで、迅速なインシデント対応を実現します

■フローボットの流れ

- はじめに、CloudflareとGoogle ChatをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「Passive Origin Monitoring」アクションを設定します

- 最後に、オペレーションでGoogle Chatの「メッセージを送信」アクションを設定し、Cloudflareから受け取った通知内容を送信します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Google Chatのオペレーション設定では、通知を送信したいスペースのリソース名を任意で設定してください。これにより、特定のチームやプロジェクトに関連するチャンネルへアラートを飛ばすことが可能です

■注意事項

- Cloudflare、Google ChatのそれぞれとYoomを連携してください。

- Google Chatとの連携はGoogle Workspaceの場合のみ可能です。詳細は「Google Chatでスペースにメッセージを送る方法」を参照ください。

■概要

Cloudflareへの新しいメンバー追加やポリシー付与を手作業で行い、手間を感じてはいないでしょうか。特に、正確性が求められるCloudflareのメンバー ポリシー設定は、手作業の場合、設定ミスなどのリスクも伴います。このワークフローを活用すれば、Googleフォームに申請内容が送信されるだけで、Cloudflareへのメンバー追加とポリシーの付与が自動で完了します。申請フローを統一し、手作業によるミスをなくすことで、管理業務の効率化に貢献します。

■このテンプレートをおすすめする方

- Cloudflareでのメンバー追加やポリシー設定を手作業で行っている管理者の方

- Googleフォームを使ったメンバー追加申請のプロセスを自動化したい方

- Cloudflareのメンバー ポリシーを、申請内容に応じて正確かつ迅速に付与したい方

■このテンプレートを使うメリット

- Googleフォームへの回答を起点にメンバー追加とポリシー付与が自動実行されるため、これまで手作業に費やしていた時間を削減できます。

- 申請内容に基づいて処理が自動化されることで、ポリシーの選択ミスや設定漏れといったヒューマンエラーの発生を防ぎます。

■フローボットの流れ

- はじめに、CloudflareとGoogleフォームをYoomと連携します。

- 次に、トリガーでGoogleフォームを選択し、「フォームに回答が送信されたら」というアクションを設定します。

- 最後に、オペレーションでCloudflareを選択し、「Add Member (with Policies)」アクションを設定し、フォームの回答内容をもとにメンバー情報や付与するポリシーを指定します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Googleフォームのトリガー設定では、連携対象としたいフォームのIDを任意で設定してください。

- Cloudflareのオペレーション設定では、対象のアカウントを指定するAccount IDや、付与する権限に応じたPolicy ID、Permission Group ID、Resource Group IDなどを任意で設定してください。

■注意事項

- Googleフォーム、CloudflareのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- Googleフォームをトリガーとして使用した際の回答内容を取得する方法は「Googleフォームトリガーで、回答内容を取得する方法」を参照ください。

- 毎朝、Cloudflareの監査ログを手動で取得し、Notionに保存している方

- セキュリティログの管理を自動化し、ヒューマンエラーを防止したいと考えている担当者の方

- Notionを活用した情報集約と、定型的な業務の効率化を推進したいと考えている方

- 毎朝定時にCloudflareの監査ログを自動取得してNotionへ保存するため、これまで手作業に費やしていた時間を短縮できます。

- 手作業によるログの取得漏れやNotionへの転記ミスを防ぎ、監査ログの正確な記録と管理を実現します。

- はじめに、CloudflareとNotionをYoomと連携します。

- 次に、トリガーでスケジュール機能を設定し、毎朝など任意のタイミングでフローが起動するようにします。

- 次に、オペレーションでCloudflareの「Audit Logs List」アクションを設定し、監査ログのリストを取得します。

- 最後に、オペレーションでNotionの「レコードを追加する」アクションを設定し、取得した監査ログの情報を指定のデータベースに追加します。

■このワークフローのカスタムポイント

- Cloudflareの「Audit Logs List」アクションでは、取得対象となるアカウントIDなどを任意で設定してください。

- Notionでレコードを追加するアクションでは、保存先となるデータベースのIDを任意で設定し、追加するレコードの各項目には、前のステップで取得した監査ログの値をそれぞれ設定してください。

- Cloudflare、NotionのそれぞれとYoomを連携してください。

■概要

Webサイトやサービスを運用する上で、DDoS攻撃への対策は欠かせません。しかし、CloudflareでDDoSアラートが発生した際に、担当者への通知が遅れてしまうと、対応が後手に回る可能性があります。このワークフローを活用すれば、CloudflareからのHTTP DDoS Attack Alertをトリガーに、指定したTelegramのチャットへ通知を自動送信できます。これにより、インシデントの迅速な検知と初動対応を実現します。

■このテンプレートをおすすめする方

- CloudflareでDDoSアラートを検知した際の、迅速な通知体制を構築したい方

- 手動でのアラート確認や関係者への連絡に、手間やタイムラグを感じている方

- サービスの安定稼働のため、インシデント対応の自動化や効率化を検討している方

■このテンプレートを使うメリット

- Cloudflareのアラートを検知し、Telegramへ自動通知するため、インシデント発生から認知までの時間を短縮できます

- 通知の見逃しや連絡漏れといったヒューマンエラーを防ぎ、担当者へ確実にアラート情報を伝達することが可能になります

■フローボットの流れ

- はじめに、CloudflareとTelegramをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「HTTP DDoS Attack Alert」アクションを設定します

- 次に、オペレーションで分岐機能を設定し、アラートの内容に応じた条件を設定します

- 最後に、オペレーションでTelegramの「メッセージを送信」アクションを設定し、指定したチャットにアラート内容を通知します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Telegramでメッセージを送信するアクションでは、通知先として任意のチャットIDを設定してください

■注意事項

- Cloudflare、TelegramのそれぞれとYoomを連携してください。

■概要

Cloudflareのアクセストークンの有効期限切れアラートは、サービスを安定運用する上で見逃せない重要な通知です。しかし、このアラートを手動で確認し、関係者へ都度連絡するのは手間がかかり、対応漏れのリスクも伴います。このワークフローを活用すれば、Cloudflare APIと連携し、アラート発生時に自動で関係者へGmailで通知を送信するため、迅速かつ確実な対応を実現できます。

■このテンプレートをおすすめする方

- Cloudflareの運用を担当しており、アクセストークンの管理を効率化したい方

- Cloudflare APIを活用して、アラート通知の自動化を実現したい開発者の方

- 重要なシステム通知の見逃しを防ぎ、インシデント対応を迅速化したい管理者の方

■このテンプレートを使うメリット

- アラート発生から関係者への通知までを自動化することで、重要な通知の見逃しや連絡漏れといったヒューマンエラーを防ぎます。

- 手動での確認や連絡作業が不要になるため、担当者は本来注力すべきコア業務に時間を使うことが可能になります。

■フローボットの流れ

- はじめに、CloudflareとGmailをYoomと連携します。

- 次に、トリガーでCloudflareを選択し、「Expiring Access Service Token Alert」アクションを設定します。

- 次に、オペレーションでCloudflareの「メンバーを検索する」アクションを設定し、通知対象の情報を取得します。

- 最後に、オペレーションでGmailの「メールを送る」アクションを設定し、取得した情報をもとにアラート内容を関係者へ通知します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Cloudflareのメンバーを検索するアクションでは、メールアドレスや名前など、任意の条件で検索情報を設定できます。

- Gmailで通知を送るアクションでは、通知先のメールアドレス、件名、本文などを自由にカスタマイズすることが可能です。

■注意事項

- Cloudflare、GmailのそれぞれとYoomを連携してください。

■概要

Webサイトのセキュリティ維持のため、Cloudflareでのブロックイベントの監視は不可欠ですが、常に管理画面を確認するのは手間がかかり、対応の遅れに繋がることもあります。このワークフローを活用すれば、Cloudflareで新しいブロックが発生した際に、その内容を自動でMicrosoft Teamsへ通知することが可能になります。これにより、セキュリティインシデントを迅速に把握し、サイトの安全性を高めるための体制構築を支援します。

■このテンプレートをおすすめする方

- Cloudflareのブロックイベントを検知し、迅速な通知体制を構築したい方

- 手動でのセキュリティ監視に時間を取られ、他のコア業務に集中したいと考えている方

- Microsoft Teamsを活用して、チーム内でのセキュリティ情報共有を効率化したい方

■このテンプレートを使うメリット

- Cloudflareでブロックが発生すると自動で通知が届くため、これまで監視業務に費やしていた時間を削減することができます。

- システムが自動で検知と通知を行うため、重要なセキュリティイベントの見逃しを防ぎ、インシデントへの迅速な初動対応が可能になります。

■フローボットの流れ

- はじめに、CloudflareとMicrosoft TeamsをYoomと連携します。

- 次に、トリガーでCloudflareを選択し、「新しいブロックが発生したら」というアクションを設定します。

- 次に、オペレーションでテキスト生成機能を使い、Microsoft Teamsに通知するメッセージの内容を整えます。

- 最後に、オペレーションでMicrosoft Teamsの「チャネルにメッセージを送る」アクションを設定し、生成したメッセージを指定のチャネルに送信します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Microsoft Teamsの「チャネルにメッセージを送る」アクションでは、通知先となるチームIDおよびチャネルIDを任意に設定することが可能です。セキュリティ担当者が参加しているチャネルなどを指定することで、適切なメンバーへの情報共有が実現できます。

■注意事項

- Cloudflare、Microsoft TeamsのそれぞれとYoomを連携してください。

- Microsoft365(旧Office365)には、家庭向けプランと一般法人向けプラン(Microsoft365 Business)があり、一般法人向けプランに加入していない場合には認証に失敗する可能性があります。

■概要

Cloudflareのアクセスサービストークンの期限管理は、サービスの安定稼働に不可欠ですが、手動での確認は手間がかかり、更新を忘れてしまうリスクも伴います。

このワークフローを活用すれば、Cloudflareのサービストークンの期限が近づくと自動でChatworkに通知が届くため、管理の手間を削減し、更新漏れによるサービスへの影響を未然に防ぐことが可能です。

■このテンプレートをおすすめする方

- Cloudflareを運用しており、サービストークンの期限管理を効率化したい方

- 手動での定期的なトークン期限確認に課題を感じ、自動通知を導入したい方

- 意図しないサービス停止のリスクを低減し、安定運用を目指す開発者の方

■このテンプレートを使うメリット

- Cloudflareのサービストークンの有効期限が迫ると自動で通知されるため、手動での確認作業に費やしていた時間を削減できます

- 担当者の確認漏れや更新忘れといったヒューマンエラーを防ぎ、サービス停止のリスクを軽減することに繋がります

■フローボットの流れ

- はじめに、CloudflareとChatworkをYoomに連携します

- 次に、トリガーでCloudflareを選択し、「Expiring Access Service Token Alert」というアクションを設定します

- 最後に、オペレーションでChatworkの「メッセージを送る」アクションを設定し、任意のルームに通知が送信されるようにします

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Chatworkでメッセージを送るアクションでは、通知を送信したいルームのIDを任意で設定してください。これにより、特定の担当者や関連チームが所属するチャットルームへアラートを確実に届けることが可能です

■注意事項

- Cloudflare、ChatworkのそれぞれとYoomを連携してください。

■概要

従業員の退職に伴うアカウント管理、特にCloudflareのような重要なサービスでの作業は、手作業だと手間がかかり、対応漏れはセキュリティリスクにも繋がります。この手作業での対応は、担当者にとって大きな負担となる場合があります。このワークフローを活用すれば、Google スプレッドシートで管理している従業員情報を更新するだけで、Cloudflare APIを通じて自動でメンバーを削除できます。手作業によるアカウント管理の負担を軽減し、効率的で安全な運用を実現することが可能です。

■このテンプレートをおすすめする方

- Cloudflareを利用しており、従業員の入退社に伴うアカウント管理を効率化したい方

- Google スプレッドシートで従業員リストを管理し、手動での情報反映に手間を感じている方

- CloudflareのAPIを活用して、アカウント削除プロセスを自動化したいと考えている方

■このテンプレートを使うメリット

- Google スプレッドシートの情報が更新されると、Cloudflareのアカウントが自動で削除されるため、手作業での対応時間を短縮することができます。

- 手動でのアカウント削除作業で発生しがちな、削除漏れや対象者の間違いといったヒューマンエラーを防ぎ、セキュリティリスクを軽減します。

■フローボットの流れ

- はじめに、CloudflareとGoogle スプレッドシートをYoomに連携します。

- トリガーにGoogle スプレッドシートを設定し、「行が更新されたら」を選択して、従業員情報が記載されたシートを監視対象とします。

- 次に、オペレーションで「分岐機能」を設定し、特定の列(例:ステータス列)が「退職」になった場合のみ、後続の処理に進むよう条件を指定します。

- 最後に、オペレーションでCloudflareの「Delete Member」アクションを設定し、トリガーで取得した情報を基に該当メンバーを自動で削除します。

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Google スプレッドシートのトリガー設定では、従業員情報を管理している任意のスプレッドシートIDおよびシートIDを指定してください。

- Cloudflareのオペレーション設定では、メンバー削除の対象となる任意のAccount IDを指定してください。

■注意事項

- Cloudflare、Google スプレッドシートのそれぞれとYoomを連携してください。

- トリガーは5分、10分、15分、30分、60分の間隔で起動間隔を選択できます。

- プランによって最短の起動間隔が異なりますので、ご注意ください。

- 分岐はミニプラン以上のプランでご利用いただける機能(オペレーション)となっております。フリープランの場合は設定しているフローボットのオペレーションはエラーとなりますので、ご注意ください。

- ミニプランなどの有料プランは、2週間の無料トライアルを行うことが可能です。無料トライアル中には制限対象のアプリや機能(オペレーション)を使用することができます。

■概要

Webサイトのセキュリティ維持は重要ですが、DDoS攻撃などのアラート発生時に、迅速な情報共有はできているでしょうか。手動での状況確認や関係者への連絡は、対応の遅れや伝達漏れの原因となり得ます。このワークフローを活用すれば、CloudflareでHTTP DDoS Attack Alertを検知した際に、自動でSlackへ通知する仕組みを構築できます。CloudflareのAPI連携によって、インシデントへの初動を迅速化し、セキュリティ体制の強化を支援します。

■このテンプレートをおすすめする方

- Cloudflareを利用し、Webサイトのセキュリティ監視やインシデント通知を手作業で行っている方

- CloudflareのAPIを活用して、セキュリティアラートの即時通知体制を構築したいと考えている方

- DDoS攻撃などの脅威に対するチームの対応速度を向上させたいインフラ・セキュリティ担当者の方

■このテンプレートを使うメリット

- Cloudflareのアラートを自動でSlackに通知するため、APIを介した監視や手動での連絡作業が不要になり、インシデント発生時の対応時間を短縮できます

- システムが自動で通知を行うため、担当者による確認漏れや連絡ミスといったヒューマンエラーを防ぎ、チーム内での確実な情報共有を実現します

■フローボットの流れ

- はじめに、CloudflareとSlackをYoomと連携します

- 次に、トリガーでCloudflareを選択し、「HTTP DDoS Attack Alert」を設定します。これにより、アラート発生をきっかけにフローが自動で起動します

- 最後に、オペレーションでSlackの「チャンネルにメッセージを送る」アクションを設定し、アラート内容を特定のチャンネルに通知するように設定します

※「トリガー」:フロー起動のきっかけとなるアクション、「オペレーション」:トリガー起動後、フロー内で処理を行うアクション

■このワークフローのカスタムポイント

- Slackへの通知設定では、メッセージを投稿したいチャンネルを任意で指定することが可能です。例えば、セキュリティ担当者専用のチャンネルや、インシデント対応チームのチャンネルなど、用途に応じた設定を行ってください

■注意事項

- Cloudflare、SlackのそれぞれとYoomを連携してください。

まとめ

Cloudflareの監査ログ取得を自動化することで、これまで手作業で行っていた定期的なログ確認と記録作業の手間を削減し、ヒューマンエラーを防ぐことができます。

これにより、セキュリティ担当者は日々のルーティンワークから解放され、インシデントの早期発見や分析といった、より専門的な業務に集中できる環境が整います!

今回ご紹介したような業務自動化を実現できるノーコードツール「Yoom」を使えば、プログラミングの知識がない方でも、直感的な操作で簡単に業務フローの構築が可能です。

もし自動化に少しでも興味を持っていただけたなら、ぜひ登録フォームから無料登録して、Yoomによる業務効率化を体験してみてください!

よくあるご質問

Q:ログの取得に失敗してエラーになった場合の対処法はありますか?

A:

エラーが発生した場合は、Yoomのアカウント作成時に登録したメールアドレスに通知が届きます。

通知内容に掲載されているリンクからエラーの原因を確認することが可能です。

また、通知設定をしておけばSlackやChatworkへ自動的に通知できます。

エラー時の対応方法については以下をご確認ください。

Q:Googleスプレッドシート以外のツールに記録できますか?

A:

Q:フリープランではこの自動化は不可能ですか?

A:

フリープランでは、この自動化はご利用いただけません。

今回ご紹介したフローボットでは、「同じ処理を繰り返す」オペレーションが含まれます。

「同じ処理を繰り返す」オペレーション間の操作は、チームプラン・サクセスプランでのみご利用いただける機能となっております。

ただし、Yoomではミニプラン、チームプラン、サクセスプランの各機能を、プランごとに2週間トライアルで体験することができます。

詳細は、以下のリンクをご確認ください。

プログラミング知識なしで手軽に構築できます。